Știri

Știri din categoria Securitate cibernetică

Presa americană scrie că FBI a avertizat autoritățile din California despre posibilitatea unui atac cu drone asupra coastei de vest a Statelor Unite, într-un context de tensiuni crescute între Washington, Israel și Iran - portivit ABC News.

Potrivit relatărilor din presa americană, Biroul Federal de Investigații ar fi transmis un mesaj de alertă structurilor de aplicare a legii din statul California, cerând creșterea vigilenței în cazul unei posibile amenințări aeriene. Scenariul analizat de autorități presupune lansarea unor drone de pe o navă neidentificată aflată în largul coastelor americane, care ar putea viza zone de pe coasta de vest a SUA.

În prezent, informațiile privind această potențială amenințare sunt limitate. Sursele citate de ABC News arată că autoritățile americane nu dețin date concrete despre momentul în care ar putea avea loc un eventual atac, nici despre țintele exacte sau persoanele implicate direct într-o astfel de operațiune.

Avertismentul apare pe fondul conflictului militar din Orientul Mijlociu, unde Statele Unite și Israelul sunt implicate în operațiuni împotriva Iranului. În acest context, unele scenarii analizate de experți iau în calcul posibilitatea unor acțiuni de represalii din partea Teheranului, inclusiv operațiuni indirecte sau neconvenționale.

Printre variantele discutate în mediul de securitate se numără:

Totuși, autoritățile americane nu au confirmat public existența unei amenințări imediate.

Subiectul a ajuns și în spațiul politic american. Întrebat despre aceste informații, președintele Statelor Unite, Donald Trump, nu a oferit detalii suplimentare și nici nu a precizat dacă există un nivel concret de risc pentru populație.

În lipsa unor informații clare, mesajul transmis structurilor locale pare să aibă mai degrabă rol preventiv, pentru a crește nivelul de pregătire al autorităților din California în eventualitatea unei amenințări.

Situația rămâne însă incertă, iar scenariul unui atac cu drone lansat din largul oceanului este, deocamdată, analizat doar ca ipoteză în cadrul evaluărilor de securitate.

Recomandate

Acuzațiile Iranului privind „backdoor”-uri în echipamente de rețea ridică un risc operațional major pentru companii: în scenariul descris, infrastructura poate cădea chiar și în condiții de izolare de Internet , potrivit Tom's Hardware . Presa de stat iraniană susține că echipamente de la Cisco, Juniper, Fortinet și MikroTik ar fi eșuat în timpul operațiunilor militare ale SUA și Israelului împotriva Iranului, prin reporniri sau ieșiri din funcțiune, deși țara ar fi fost deja deconectată de la Internetul global. Iranul afirmă că incidentul ar indica „un sabotaj profund” și invocă posibilitatea existenței unui firmware ascuns (software-ul de bază al echipamentului) sau a unor „backdoor”-uri (mecanisme ascunse de acces) care ar fi permis sabotajul de la distanță, inclusiv prin declanșare via satelit sau la un moment prestabilit. Aceste afirmații nu au fost verificate independent, iar faptul că provin din presa de stat impune prudență în interpretare. Ce spune partea americană: operațiuni cibernetice, dar fără răspuns la acuzația de „backdoor” SUA nu au răspuns punctual acuzațiilor Iranului despre exploatarea unor „backdoor”-uri în echipamente de rețea. Totuși, Washingtonul a confirmat public că a desfășurat operațiuni cibernetice împotriva infrastructurii de comunicații a Iranului. Într-un briefing la Pentagon din 2 martie, șeful Statului Major Interarme al SUA, generalul Dan Caine, a declarat că U.S. Cyber Command și U.S. Space Command au fost „primii care au acționat” în cadrul așa-numitei Operațiuni Epic Fury , campanie militară lansată la finalul lunii februarie. Potrivit lui Caine, operațiuni coordonate în spațiu și în mediul cibernetic au perturbat comunicațiile iraniene și rețelele de senzori înainte de începerea loviturilor. De ce contează pentru mediul de afaceri: continuitatea rețelei și încrederea în lanțul de aprovizionare Dincolo de disputa geopolitică, miza practică pentru organizații este riscul ca echipamentele de rețea să poată fi afectate în mod țintit, inclusiv în contexte în care conectivitatea externă este limitată sau întreruptă. În varianta descrisă de Iran, „căderea” unor dispozitive în „momentul zero” ar sugera un mecanism de declanșare care nu depinde de accesul clasic la Internet, ceea ce complică planurile de reziliență și continuitate operațională. Ecouri și război informațional: China folosește acuzațiile ca argument Tom's Hardware notează că presa de stat chineză a amplificat acuzațiile Iranului. Centrul Național pentru Răspuns de Urgență la Viruși Informatici din China a promovat aceste afirmații ca „dovezi” suplimentare privind existența unor „backdoor”-uri americane în hardware de rețea. În același context, publicația amintește că instituția chineză a susținut în repetate rânduri că SUA ar fi „fabricat” campania Volt Typhoon pentru a distrage atenția de la propriile operațiuni cibernetice, în timp ce agențiile de informații din alianța Five Eyes au atribuit Volt Typhoon unor actori susținuți de statul chinez, care ar fi vizat infrastructură critică occidentală. [...]

Comisia Europeană pregătește o înăsprire a modului în care platformele trebuie să gestioneze hărțuirea online a minorilor , prin clarificări de aplicare a Actului pentru Servicii Digitale (DSA) și printr-o soluție de verificare a vârstei, menită să facă raportarea abuzurilor mai simplă și mai eficientă, potrivit Agerpres . Într-o dezbatere la Parlamentul European, comisarul european Glenn Micallef (Echitate între generații, Tineret, Cultură și Sport) a spus că „trebuie să fie mai ușor să raportezi, decât să hărțuiești oameni online” și că raportarea „trebuie să aibă un impact”, subliniind că executivul UE vrea să folosească mai ferm instrumentele deja existente. DSA, instrumentul central și presiune pe platforme Micallef a indicat DSA drept „legislația călăuzitoare” pentru protecția copiilor online, printr-o abordare de siguranță „by default” (siguranță setată implicit). El a susținut că „Comisia a acționat prompt și fără ezitare” în aplicarea regulilor, menționând cazuri precum TikTok, Grok și, „mai recent”, Meta. Mesajul de fond pentru companii este unul de reglementare și conformare: Bruxelles-ul nu se limitează la principii, ci urmărește implementare și intervenții concrete atunci când consideră că platformele nu își respectă obligațiile. Verificarea vârstei și un calendar „înainte de vară” Comisarul a mai spus că instituțiile UE vor să ofere „claritate” privind obligațiile din lege și a anunțat dezvoltarea unui proiect de soluție de verificare a vârstei, descris ca fiind construit pe standarde ridicate de protecție a vieții private și a datelor. Potrivit acestuia, Colegiul Comisarilor a adoptat marți o recomandare care „deschide drumul” pentru ca soluția să fie accesibilă tuturor cetățenilor europeni pe dispozitivele lor. Separat, președinta Comisiei Europene a convocat un panel de experți pe siguranța copiilor online (educație, medical, tehnologic), cu participarea tinerilor, copiilor și părinților, iar recomandările sunt așteptate „înainte de această vară”. Planul UE împotriva hărțuirii cibernetice: trei piloni Micallef a invocat și planul de acțiune dedicat hărțuirii cibernetice („Stronger together, safer online”), care include pentru prima dată o definiție comună a fenomenului. Planul este structurat pe trei direcții: Protecție : folosirea legislației existente și analizarea unor ajustări viitoare, inclusiv evaluarea liniilor directoare ale DSA (art. 28) și a mecanismului „avertizorilor de încredere”; hărțuirea cibernetică ar urma să fie luată în calcul și în evaluarea în curs a Directivei privind serviciile media audiovizuale. Prevenție : mai multă alfabetizare digitală, inclusiv prin parteneriate cu inițiative precum „centre de internet mai sigure” și „un internet mai bun pentru platformele copiilor”. Împuternicirea victimelor : simplificarea raportării și creșterea efectelor practice ale sesizărilor, „pentru moment” prin instrumente existente, cu măsuri implementate atât de Comisie, cât și împreună cu statele membre. În dezbatere, Micallef a argumentat urgența intervenției și printr-un indicator: „un sfert dintre copiii dintre 12 și 17 ani” ar fi trecut prin hărțuire online. Discuția despre criminalizare, încă deschisă politic În plen au existat și poziții divergente privind pașii următori: unii eurodeputați au cerut criminalizarea hărțuirii cibernetice la nivelul întregii UE, în timp ce alții au susținut că nu sunt necesare noi directive și că prioritatea ar trebui să fie aplicarea legislației existente, cu responsabilități și la nivelul familiilor. Pentru companiile de tehnologie și platformele online, miza imediată rămâne una de conformare: UE își leagă agenda de siguranță a minorilor de aplicarea DSA și de instrumente operaționale (precum verificarea vârstei) care pot schimba modul de acces și de raportare în serviciile digitale. [...]

GitHub a remediat în martie o vulnerabilitate critică de execuție de cod la distanță (RCE) care putea oferi acces cu drepturi complete la milioane de depozite private , iar riscul operațional rămâne ridicat pentru companiile care rulează GitHub Enterprise Server și nu au aplicat încă actualizările, potrivit BleepingComputer . Vulnerabilitatea, urmărită ca CVE-2026-3854 , a fost raportată pe 4 martie 2026 de cercetători ai firmei Wiz prin programul de recompense pentru raportarea de erori (bug bounty). GitHub spune că echipa sa de securitate a reprodus și confirmat problema în 40 de minute și a implementat o remediere pe GitHub.com în mai puțin de două ore de la primirea raportului. De ce contează pentru companii: acces complet la cod și secrete interne Exploatarea reușită ar fi necesitat un singur „git push” construit malițios și putea oferi atacatorilor acces complet de citire/scriere la depozite private pe GitHub.com sau pe servere GitHub Enterprise vulnerabile, în cazul în care atacatorul avea deja drepturi de „push”. Potrivit explicațiilor GitHub, problema ținea de modul în care platforma gestiona opțiuni furnizate de utilizator în timpul operațiunilor „git push”: anumite valori ajungeau în metadate interne fără o filtrare suficientă, permițând injectarea unor câmpuri suplimentare care erau apoi considerate de încredere de un serviciu din aval. În acest fel, un atacator ar fi putut ocoli mecanismele de izolare (sandbox) și executa cod arbitrar pe serverul care procesa operațiunea. Ce a constatat Wiz și ce spune GitHub despre exploatare Wiz a descris vulnerabilitatea drept una dintre cele mai severe probleme de securitate întâlnite într-un serviciu de tip SaaS (software livrat ca serviciu), prin potențialul de expunere a bazelor de cod ale marilor companii. Într-un raport publicat marți de Wiz, cercetătorul Sagi Tzadik a afirmat că, pe GitHub.com, vulnerabilitatea permitea execuție de cod la distanță pe noduri de stocare partajate și că „milioane de depozite publice și private” aparținând altor utilizatori și organizații erau accesibile pe nodurile afectate. Pentru GitHub Enterprise Server, aceeași vulnerabilitate ar fi permis compromiterea completă a serverului, inclusiv acces la toate depozitele găzduite și la secrete interne. GitHub afirmă însă că o investigație criminalistică nu a găsit dovezi de exploatare înainte de dezvăluirea Wiz și că datele de telemetrie au indicat că toate declanșările traseului de cod anormal au fost generate exclusiv de testele cercetătorilor Wiz. Compania mai spune că nu au fost accesate, modificate sau exfiltrate date ale clienților înainte ca remedierea să fie implementată pe GitHub.com. Cine este afectat și ce actualizări sunt necesare CVE-2026-3854 afectează: GitHub.com GitHub Enterprise Cloud (inclusiv variantele cu Data Residency și Enterprise Managed Users) GitHub Enterprise Server (GHES) Pentru GitHub Enterprise Server, GitHub a publicat actualizări pentru toate versiunile suportate, indicând explicit următoarele versiuni cu patch: 3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4, 3.20.0 sau mai noi, potrivit postării GitHub despre incident ( GitHub Blog ). Wiz a avertizat că, deși GitHub a remediat problema pe GitHub.com în decurs de șase ore, administratorii GHES ar trebui să facă upgrade „imediat”, susținând că aproximativ 88% dintre instanțele GHES accesibile public rămân vulnerabile (detalii în analiza Wiz: Wiz ). [...]

O vulnerabilitate critică din cPanel și WHM permitea ocolirea autentificării , iar administratorii trebuie să aplice manual o actualizare de urgență pentru a aduce sistemele la versiuni reparate, potrivit BleepingComputer . Problema afectează „toate versiunile, cu excepția celor mai noi”, și ar fi putut fi exploatată pentru acces la panoul de control fără autentificare. cPanel și WHM (WebHost Manager) sunt panouri de administrare pentru găzduire web pe Linux, folosite pe scară largă de furnizori de hosting: WHM oferă control la nivel de server, iar cPanel gestionează, între altele, administrarea site-ului, webmail-ul și bazele de date. De ce contează operațional pentru companii și furnizori de hosting Nu au fost publicate detalii tehnice despre vulnerabilitate, însă gravitatea este sugerată de reacția Namecheap , care a blocat temporar accesul la porturile 2083 și 2087 (folosite de cPanel și WHM) pentru a-și proteja clienții până la apariția corecțiilor. Furnizorul a spus că vulnerabilitatea „se referă la un exploit de autentificare” care ar putea permite acces neautorizat la panoul de control și că nu are, deocamdată, un identificator oficial. În scenariul unui atac reușit, miza este ridicată: accesul la cPanel poate însemna control asupra conținutului din contul de hosting (site-uri, date, e-mail), cu posibilitatea de a instala „backdoor”-uri (mecanisme de acces ascuns) sau „web shell”-uri (interfețe prin care atacatorul execută comenzi pe server), de a redirecționa utilizatori, de a fura fișiere sensibile ori de a trimite spam și phishing. La nivel de WHM, impactul poate fi și mai amplu, deoarece oferă acces la întregul server și la toate site-urile găzduite, inclusiv posibilitatea de a crea/șterge conturi cPanel și de a menține acces persistent. Versiunile reparate și ce trebuie făcut La câteva ore după notificarea Namecheap, cPanel a publicat un buletin de securitate și a indicat versiunile în care problema este remediată: 11.110.0.97 11.118.0.63 11.126.0.54 11.132.0.29 11.136.0.5 11.134.0.20 Pentru instalarea unei versiuni sigure, recomandarea este rularea manuală a comenzii: /scripts/upcp --force – pornește procesul de actualizare cPanel și îl forțează să ruleze chiar dacă sistemul „crede” că este deja la zi. Separat, serverele care rulează versiuni neacceptate (unsupported) nu mai primesc actualizări de securitate; în acest caz, administratorilor li se recomandă să facă upgrade la o versiune suportată cât mai rapid. Descoperirea vulnerabilității nu este atribuită public, iar în acest moment nu există un „tracking ID” (un identificator de urmărire) pentru incident, conform informațiilor disponibile. [...]

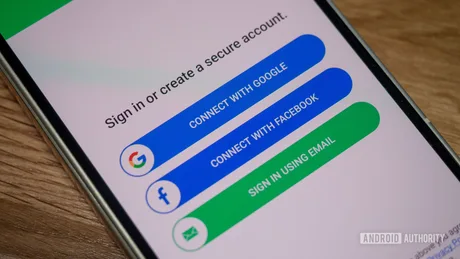

Autentificarea cu Google poate transforma contul tău într-un „punct unic de eșec” pentru accesul la aplicații și servicii, iar riscul nu mai ține doar de confort, ci de continuitate operațională și securitate, potrivit unei analize din Android Authority . Ideea centrală: când folosești „Sign in with Google” pe site-uri și aplicații terțe, îți legi o parte tot mai mare din viața digitală de un singur cont. Dacă îl pierzi (parolă uitată, cont inactiv timp de doi ani, blocare, phishing, compromitere sau aplicarea unei politici de interdicție), nu pierzi doar Gmail, Drive ori Photos, ci și accesul la servicii externe care depind de acel login. Riscul operațional: un singur cont, prea multe servicii critice Autoarea descrie scenariul în care indisponibilitatea contului Google înseamnă pierderea accesului la o listă lungă de servicii, de la aplicații uzuale (liste de sarcini, planificare de călătorii, livrări, ride-sharing, casă inteligentă, conturi sociale) până la servicii „mai sensibile”, precum furnizori de electricitate, linie telefonică sau companie de alarmă. În acest context, „Sign in with Google” nu mai este doar o scurtătură, ci o centralizare a accesului care amplifică impactul oricărui incident asupra contului principal. Riscul de securitate: phishing care poate ocoli 2FA Analiza atrage atenția asupra atacurilor moderne de tip „Adversary-in-the-Middle” (AiTM), care pot ocoli autentificarea în doi pași (2FA). Mecanismul descris: atacatorii folosesc „proxy-uri inverse” care reproduc în timp real pagina de autentificare Google și interceptează tokenul de sesiune (un „bilet” de acces emis după autentificare). În acest fel, atacatorul poate rămâne conectat fără să mai aibă nevoie de parolă, ceea ce reduce eficiența codurilor trimise prin SMS sau a altor metode tradiționale în fața kiturilor de phishing profesioniste. Recomandarea practică din text: reducerea expunerii prin evitarea autentificării Google în aplicații terțe și limitarea autentificării la domeniile și aplicațiile Google (de tip Google.com, Gmail.com). Confidențialitate: o amprentă digitală mai unitară pentru Google Un alt argument este cel legat de date: conectarea mai multor servicii prin același cont creează o amprentă digitală mai coerentă despre obiceiuri (ce aplicații folosești, cât de des, de unde), informații menționate ca fiind colectate în Politica de confidențialitate Google (2026) , conform articolului. Textul notează și poziția Google: compania spune că nu folosește date personale pentru antrenarea modelelor, însă menționează că jurnalele agregate și „anonimizate” despre utilizarea aplicațiilor terțe pot fi utilizate. Ce alternative propune analiza Soluția recomandată este fragmentarea accesului: conturi separate (cu utilizator și parolă) pentru servicii importante, administrate cu un manager de parole (aplicație care stochează și generează parole în mod securizat). Sunt menționate exemple precum KeePass, Bitwarden, 1Password și Proton Pass, iar recomandarea generală este activarea 2FA acolo unde există. Ca opțiune intermediară, articolul indică și „passkeys” (chei de acces), care pot fi gestionate prin Google sau printr-un manager de parole, dar subliniază reținerea de a concentra „prea multă putere” într-un singur „paznic” al accesului. În esență, mesajul este unul operațional: confortul autentificării rapide poate costa scump într-un incident, iar separarea conturilor reduce efectul de domino atunci când un cont principal devine indisponibil sau compromis. [...]

Directoratul Național de Securitate Cibernetică (DNSC) a lansat o platformă publică de tip Blacklist pentru domenii periculoase și a simplificat procesul de raportare a incidentelor cibernetice , conform News . Această inițiativă are scopul de a îmbunătăți securitatea cibernetică la nivel național, oferind un instrument accesibil pentru identificarea rapidă a domeniilor implicate în activități frauduloase. Impactul operațional al noii platforme Platforma Națională de Raportare a Incidentelor de Securitate Cibernetică a fost actualizată pentru a facilita un proces de raportare mai intuitiv, destinat atât persoanelor fizice, cât și entităților cu obligații de raportare conform cerințelor NIS2 . Noua platformă Blacklist, disponibilă la pnrisc.dnsc.ro/blacklist , permite utilizatorilor să verifice domeniile suspecte, lista fiind actualizată constant pe baza rapoartelor și analizelor tehnice. Extensii pentru protecție în timp real DNSC a dezvoltat și o extensie pentru browserele bazate pe Chromium și Mozilla Firefox, inclusiv pe dispozitivele Android. Aceasta utilizează tehnologia de filtrare locală pentru a proteja utilizatorii în timp real, interogând serverele DNSC atunci când există suspiciuni privind un site periculos. Importanța colaborării utilizatorilor DNSC încurajează utilizatorii să raporteze incidentele și domeniile suspecte, care, după validare, vor fi incluse în platforma Blacklist. Această abordare promovează un model de responsabilitate partajată, consolidând capacitatea de prevenire și răspuns la incidentele de securitate cibernetică, și contribuind la un mediu digital mai sigur. [...]