Știri

Știri din categoria Securitate cibernetică

Trei foști angajați Google au fost inculpați în SUA pentru furt de secrete comerciale legate de procesorul Tensor, utilizat în telefoanele Pixel, potrivit Bloomberg. Procurorii federali din Districtul de Nord al Californiei susțin că doi foști ingineri ai companiei și soțul unuia dintre ei au exfiltrat sute de documente confidențiale, inclusiv informații despre securitate și criptografie, către locații neautorizate, inclusiv din Iran.

Cei acuzați sunt Samaneh Ghandali, 41 de ani, cetățean american naturalizat, sora sa Soroor Ghandali, 32 de ani, aflată în SUA cu viză de student, și Mohammadjavad Khosravi, 40 de ani, rezident permanent legal și fost membru al armatei iraniene. Toți trei locuiau în San Jose, California. Conform rechizitoriului citat de Times of India, aceștia se confruntă cu 14 capete de acuzare, inclusiv conspirație pentru furt de secrete comerciale, tentativă de furt, obstrucționarea justiției și distrugere de probe.

Anchetatorii susțin că au fost vizate:

Potrivit procurorilor, Samaneh Ghandali ar fi transferat fișiere prin platforme de comunicare externe, folosind conturi asociate celor trei. După ce Google a detectat activitatea, în august 2023, i-a fost revocat accesul, iar aceasta ar fi semnat ulterior o declarație falsă privind neutilizarea informațiilor confidențiale.

În decembrie 2023, cuplul ar fi călătorit în Iran, după ce ar fi fotografiat manual ecrane cu informații sensibile, inclusiv 24 de imagini realizate înaintea plecării. Datele ar fi fost accesate ulterior din Iran, susțin anchetatorii.

Dosarul este înregistrat sub numele USA v. Ghandali, nr. 26-cr-00071, la Curtea Districtuală a SUA din Districtul de Nord al Californiei.

Un purtător de cuvânt al Google, José Castañeda, a declarat că rechizitoriul reprezintă „un pas important către responsabilitate”, compania afirmând că și-a consolidat măsurile de securitate și a notificat autoritățile imediat după descoperirea incidentului.

Dacă vor fi găsiți vinovați, inculpații riscă pedepse care pot ajunge la cel puțin 20 de ani de închisoare pentru capetele principale de acuzare. Cazul readuce în atenție vulnerabilitățile legate de protecția proprietății intelectuale în Silicon Valley și tensiunile geopolitice care pot amplifica riscurile de spionaj industrial. Procesul este în curs, fără o dată stabilită pentru judecata pe fond.

Recomandate

Agențiile străine de spionaj folosesc „joburi” online pentru a colecta date sensibile din expoziții militare și tech , avertizează autoritățile chineze, care descriu o metodă de recrutare bazată pe fotografie plătită și sarcini de „cercetare” aparent inofensive, potrivit Global Times , care citează Ministerul Securității de Stat (MSS). MSS susține că agenții străine de informații atrag persoane din China prin oferte de lucru part-time în fotografie sau prin comenzi plătite de documentare, apoi le direcționează către expoziții militare și tehnologice pentru a face poze sau a colecta date de măsurare. Informațiile sunt ulterior transmise către entități din afara țării. De ce contează: „date publice” pot deveni informație sensibilă după agregare Potrivit ministerului, fragmente de informație care par publice și neimportante pot deveni relevante după colectare sistematică, integrare și analiză profesională, ajungând să dezvăluie „secrete sensibile” pentru serviciile de spionaj. MSS argumentează că imaginile de înaltă rezoluție pot transmite mai mult decât descrierile textuale. Ca exemple, instituția indică faptul că, la show-uri aeriene, detalii precum îmbinările panourilor fuselajului, tiparele niturilor sau proprietățile de reflexie ale stratului de acoperire pot sugera nivelul de fabricație al materialelor cu proprietăți de reducere a detectabilității. La expoziții de electronică, detalii precum configurația plăcilor de circuit și modelele de cipuri ar putea fi folosite pentru a deduce capabilități precum rezistența la bruiaj și viteza de procesare a sistemelor de război electronic . Cum poate fi „reconstituit” un sistem militar din fotografii disparate Ministerul mai susține că fotografiile echipamentelor militare includ frecvent repere exploatabile: într-o imagine de înaltă rezoluție a unui avion de vânătoare, obiectele din fundal și elementele de referință din jur pot ajuta la estimarea dimensiunilor, ceea ce ar permite inferențe privind capacitatea de combustibil, raza de luptă și manevrabilitatea. Deși o singură piesă de informație poate părea limitată, MSS avertizează asupra efectului cumulativ: colectarea repetată, în timp, a datelor despre componentele unui același sistem (de exemplu vehicule radar, de comandă sau de realimentare) ar putea permite reconstruirea structurii operaționale. Compararea modelelor expuse în ani diferiți ar putea indica și evoluția tehnologică și stadiul dezvoltării, potrivit instituției. Recomandările MSS pentru public Autoritățile cer populației să respingă abordările nesolicitate și să fie atentă la persoane care oferă plăți mari și solicită utilizarea de echipamente profesionale (precum teleobiective, scanere 3D sau analizatoare de semnal) pentru fotografierea unor echipamente militare, facilități de cercetare sau detalii din expoziții. MSS mai recomandă respectarea regulilor de confidențialitate ale organizatorilor și avertizează asupra colectării de informații „tip puzzle”, în care „clienți” invocă cercetare academică sau cooperare comercială pentru a cere repetat parametri sensibili sau materiale interne, cu riscul scurgerii de date și tehnologii-cheie. [...]

Google introduce o verificare criptată a apelurilor în aplicația Phone, menită să reducă fraudele cu „deepfake” și numere falsificate , potrivit GSMArena . Funcția, numită „fake call detection”, urmărește să blocheze în timp real escrocheriile de impersonare care folosesc voci generate de inteligența artificială. Mecanismul vizează două tactici folosite frecvent de atacatori: falsificarea numărului afișat (call spoofing) și imitarea vocii unei persoane cunoscute sau a unei „autorități” (de exemplu, membru al familiei ori angajator), cu ajutorul tehnologiilor de tip deepfake. Google susține că aceste imitații au devenit suficient de realiste încât „majoritatea oamenilor” nu le mai pot diferenția în mod fiabil de o voce reală. Cum funcționează „fake call detection” Funcția se bazează pe o confirmare automată între aplicațiile de telefon ale celor doi participanți la convorbire. Dacă atât apelantul, cât și apelatul folosesc Phone by Google, aplicațiile „comunică” în fundal pentru a confirma că sunt într-adevăr într-un apel unul cu celălalt. Confirmarea se face prin RCS (serviciu de mesagerie al operatorilor), folosind criptare end-to-end (cap la cap), pe care Google o descrie ca fiind „complet privată”. Dacă un escroc încearcă să se dea drept un contact real, semnalul de confirmare lipsește, iar aplicația afișează un avertisment. Scopul este reducerea riscului ca utilizatorul să cadă victimă unei fraude de impersonare în timpul apelului, nu după. Disponibilitate și condiții Funcția se activează implicit, dar poate fi dezactivată din setările aplicației. Implementarea începe la nivel global „luna aceasta” pentru dispozitive cu Android 12 sau mai nou, iar primele care o primesc sunt telefoanele Google Pixel , conform aceleiași surse. Pentru utilizatorii care au o altă aplicație de apelare setată implicit, Google indică drept opțiune instalarea Phone by Google din magazinul de aplicații și setarea ei ca aplicație de telefon principală: Google Play . [...]

Pentagonul ar fi ridicat la „critic” nivelul de amenințare privind spionajul israelian, o evaluare care poate complica cooperarea de informații și planurile de integrare militară SUA–Israel , potrivit Al Jazeera , care citează relatări din presa americană. Potrivit NBC News, urmat de un material al The New York Times , structura de informații a Pentagonului ar fi schimbat în ultimele săptămâni evaluarea privind spionajul israelian din „ridicat” în „critic”, pe fondul unor îngrijorări legate de tactici mai agresive în contextul războiului SUA–Israel cu Iran și al discuțiilor despre încetarea focului. Sursele citate de cele două publicații sunt anonime. Ce ar fi determinat schimbarea: temeri de supraveghere a oficialilor americani Relatările indică faptul că Defense Intelligence Agency (DIA) ar fi ridicat nivelul de alertă din teama că Israelul încearcă tot mai mult să supravegheze oficiali de rang înalt din SUA, pentru a înțelege deliberările interne ale Casei Albe despre încheierea războiului. Contextul politic invocat este divergența publică dintre președintele Donald Trump și premierul Benjamin Netanyahu : Trump ar fi spus în repetate rânduri că vrea să închidă conflictul, în timp ce Netanyahu ar fi cerut reluarea luptelor, în pofida unui armistițiu temporar din 8 aprilie. Deși luptele au fost în mare parte puse pe pauză după anunțarea armistițiului, eforturile pentru un acord durabil ar fi stagnat. Implicația operațională: semn de întrebare asupra coordonării de informații Chiar dacă SUA și aliații lor derulează în mod obișnuit operațiuni de informații unii asupra altora, oficiali citați de NBC News și The New York Times ar fi spus că „vigoarea” recentă atribuită Israelului ar fi ieșită din comun. The New York Times mai notează că această clasificare „critic” ar depăși evaluările aplicate tuturor aliaților actuali, precum și ale unor state cu relații mai tensionate cu Washingtonul. În același timp, îngrijorările ar putea alimenta întrebări despre coordonarea strânsă de informații și militară dintre SUA și Israel, în condițiile în care Congresul american dezbate o secțiune dintr-un nou proiect de lege al apărării care ar urma să integreze cercetarea și dezvoltarea pentru armament între cele două țări „într-un grad fără precedent”, potrivit materialului. Ce se știe despre reacția oficială: negare, fără răspuns public Departamentul Apărării nu a răspuns imediat unei solicitări de comentarii din partea Al Jazeera. Totuși, un purtător de cuvânt anonim ar fi spus pentru NBC News și The New York Times că relatările sunt „false”. The New York Times mai afirmă că ar exista o creștere a activităților începând cu finalul lui 2024 și continuând în 2025, iar evaluări recente ar fi documentat indicii de monitorizare a emisarului special Steve Witkoff, a unui oficial de top din Pentagon, Elbridge Colby, și a adjunctului acestuia, Michael DiMino IV. Publicația mai menționează și incidente anterioare, inclusiv încercări de plasare de dispozitive de ascultare în 2021 și 2025, atribuite serviciilor israeliene, potrivit acelorași relatări. [...]

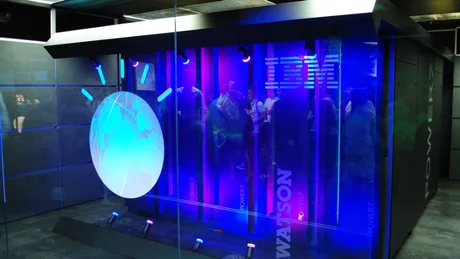

Un fost vicepreședinte IBM pentru informații despre amenințări susține că firma ar fi ascuns ani la rând intruziuni atribuite hackerilor chinezi și nu ar fi notificat autoritățile SUA , potrivit The Next Web . Miza depășește disputa de muncă: IBM este un furnizor important de securitate cibernetică pentru agenții federale, iar acuzațiile ridică un risc de conformitate și de încredere într-o companie care vinde servicii de protecție către stat. William Barlow, fost vicepreședinte IBM pe zona de „threat intelligence” (analiza și anticiparea atacurilor informatice) până în august 2019, a depus o acțiune de tip „whistleblower” (avertizor de integritate), desecretizată săptămâna aceasta. Plângerea, inițial depusă sub sigiliu în 2020, susține că IBM ar fi știut despre breșe și ar fi ales deliberat să nu informeze autoritățile americane. Ce descrie plângerea: amploare, perioadă, ținte Dosarul se concentrează pe o campanie atribuită grupului APT 10, asociat guvernului chinez, ai cărui membri au fost inculpați în 2018. Barlow afirmă că o investigație internă IBM ar fi identificat peste 56.000 de posibile intruziuni între 2013 și 2016. Conform unui raport intern citat în plângere, atacatorii ar fi accesat: aproape 400 de conturi compromise; aproape 200 de sisteme, în toate unitățile de business IBM. Breșa ar fi vizat 18 țări și mai multe produse IBM. În plus, hackerii ar fi infiltrat și date pe care IBM le administra într-un parteneriat cu AT&T, companie menționată și ea în proces. Problemă operațională invocată: lipsa logurilor Barlow susține că, după un avertisment primit în martie 2017 de la oficiali de informații din alianța Five Eyes , IBM a declanșat o investigație internă, dar nu a putut evalua complet impactul deoarece nu păstrase loguri privind accesările din rețea (înregistrări esențiale pentru a reconstrui cine a intrat, când și ce a făcut). În plângere, infrastructura de rețea a companiei este descrisă drept „arhaică”, iar atacatorii ar fi putut „rătăci aproape oriunde nedetectați”, potrivit aceleiași surse. Alte incidente invocate și poziția IBM Acuzațiile nu se opresc la rețeaua centrală IBM. Barlow afirmă că: Trusteer, companie de securitate cibernetică achiziționată de IBM în 2013, ar fi fost compromisă în 2018; Truven, companie de date medicale cumpărată în 2016 pentru 2,6 miliarde de dolari (aprox. 11,5 miliarde lei), ar fi fost afectată de mai multe breșe după achiziție. În ambele cazuri, el acuză IBM că nu ar fi investigat adecvat sau nu ar fi divulgat incidentele. Un purtător de cuvânt IBM, Miki Carver, a refuzat să răspundă punctual, dar a transmis către TechCrunch: „Această plângere a fost depusă acum șase ani, iar Departamentul de Justiție al SUA a refuzat să intervină. IBM este încrezătoare că acțiunile noastre au respectat litera legii.” Decizia Departamentului de Justiție de a nu interveni nu închide cazul: un judecător federal din New York a dispus desecretizarea dosarului, iar avocatul lui Barlow a indicat că va continua litigarea. De ce contează: presiune de reglementare și risc reputațional Cazul reaprinde discuția despre breșe care nu ajung niciodată publice și despre stimulentele companiilor de a amâna sau evita raportarea. The Next Web amintește că Uber a plătit 148 milioane de dolari în 2018 după ce a ascuns o breșă din 2016, iar ONU a fost prinsă ascunzând un incident care a afectat birouri din Geneva și Viena. În paralel, cadrul de raportare s-a înăsprit: reguli mai noi ale autorității americane de supraveghere a piețelor (SEC) cer companiilor listate să dezvăluie incidente „materiale” de securitate cibernetică în termen de patru zile lucrătoare, deși aplicarea rămâne neuniformă. Pentru IBM, acuzațiile din instanță se traduc în primul rând într-un test de guvernanță și credibilitate în relația cu clienții guvernamentali. [...]

Explozia dronei maritime din Portul Constanța scoate în evidență o vulnerabilitate operațională: fereastra lungă dintre detectare și intervenție. Potrivit Euronews , drona observată pe 5 iunie și detonată ulterior în port era complet funcțională și echipată pentru recunoaștere și război electronic, iar incidentul ridică întrebări despre capacitatea de monitorizare și reacție în infrastructuri critice. În direct la Euronews, Mihai Dragu, inginer doctorand în drone, a spus că ambarcațiunea era de tip Magura 5 și avea ca element-cheie comunicații satelitare, inclusiv legătură la Starlink , lucru vizibil în imaginile publicate de autorități. Expertul a descris o platformă „plină de antene”, cu echipamente specifice războiului electronic (bruiaj radio și dispozitive de radiofrecvență), nu o dronă configurată pentru „luptă cinetică” (lovire directă cu armament). „Este o dronă aliată și probabil efectua o misiune (...) avea legătură satelitară, este plină de antene pe punte. Probabil efectua misiuni de recunoaștere și război electronic, nu era înarmată.” Ce s-a întâmplat și de ce contează pentru operarea portului Ucrainenii au precizat că drona le aparține și că au scăpat-o de sub control, împreună cu alte trei ambarcațiuni similare. În interpretarea expertului, drona a intrat în port manevrând „sub control” până la dana 78, fiind autopropulsată și cu echipamentele în funcțiune (ventilatoare, motoare), înainte să se blocheze în pontoane. Euronews notează că drona a fost observată în jurul orei 06:20, iar explozia s-a produs la 10:25, rămânând întrebarea legată de intervalul mare dintre detecție și detonare. În acest context, miza operațională este timpul de reacție: chiar și în scenariul unei drone „aliate”, o platformă autonomă care ajunge într-un port și se autodetonează poate genera riscuri pentru siguranță și pentru continuitatea activității. Autodistrugere, nu atac: explicația și limita informațiilor Expertul a susținut că explozia ar fi fost rezultatul unei autodistrugeri programate, menită să evite compromiterea unor informații sensibile despre construcția și parametrii dronei. În material se menționează și ipoteza unei probleme de comunicare între autoritățile române și cele ucrainene: deși Ucraina ar fi anunțat România, nu ar mai fi existat timp suficient pentru îndepărtarea dronei înainte de autodetonare. „Nu a fost un atac, era într-o misiune de patrulare și a trebuit să se autodistrugă pentru a nu divulga informații sensibile (...) Acela a fost un buton de autodistrugere, nu ca să facă daune.” Totuși, același expert precizează explicit că face „speculații” privind modul în care s-a luat decizia de distrugere, ceea ce indică faptul că nu există, în acest punct, o confirmare publică detaliată a lanțului decizional. Ce măsuri rapide indică expertul pentru protecție anti-dronă În opinia lui Mihai Dragu, o soluție rapidă ar fi instalarea de camere termale perimetrale în jurul portului și al altor obiective, pentru a detecta căldura echipamentelor de la bord (în contrast cu apa rece). El mai indică necesitatea unui set combinat de senzori și mijloace de intervenție: camere termale; rețele de microfoane acustice; capabilități de interceptare și intervenție „cinetică” (neutralizare fizică). Incidentul din Constanța rămâne relevant nu prin natura „aliată” a dronei, ci prin lecția practică pentru infrastructuri critice: detectarea fără o procedură suficient de rapidă de izolare/îndepărtare poate lăsa un port expus, inclusiv la efectele unei autodistrugeri programate. [...]

Un raport citat de Financial Times sugerează că NSA folosește un model de inteligență artificială al Anthropic în „operațiuni cibernetice ofensive” , într-un aranjament care ar include „jumătate de duzină” de ingineri ai companiei integrați în agenție, potrivit Tom's Hardware . Miza, dincolo de controversa politică, este una operațională: dacă informația se confirmă, vorbim despre adoptarea directă, în zona de atac, a unor modele specializate pe securitate cibernetică, într-un moment în care guvernul SUA are un conflict deschis cu Anthropic pe tema limitărilor („balustradelor”) de utilizare. Ce se știe despre aranjamentul invocat și de ce contează Materialul notează că informația provine din Financial Times, care citează „persoane familiarizate cu aranjamentul”. Conform acestora, NSA ar utiliza Claude Mythos (un model orientat spre securitate cibernetică) „pentru operațiuni cibernetice ofensive”, cu sprijinul unor ingineri Anthropic „integrați” în agenție. Publicația precizează însă o limitare importantă: sursele Financial Times nu ar ști dacă personalul „integrat” ajută la operațiuni active sau doar la ghidarea folosirii tehnologiei și la personalizarea modelelor. Chiar și așa, aceleași surse se așteaptă ca instrumentul să fie util pentru „infiltrarea rețelelor” unor state precum China sau Iran. Contextul care complică implementarea: blocajul Pentagonului și disputa pe „balustrade” Tom’s Hardware reamintește că, în urmă cu doar câteva luni, Departamentul Apărării al SUA (DOD) a etichetat Anthropic drept „risc de lanț de aprovizionare” și a întrerupt complet posibilitatea ca firma să fie furnizor pentru produse de inteligență artificială. Disputa ar fi început în ianuarie 2026, în timpul negocierilor pentru un contract de 200 milioane dolari (aprox. 920 milioane lei), când administrația Trump ar fi cerut ca produsele Anthropic să poată fi folosite pentru „toate scopurile legale”, ceea ce ar fi implicat relaxarea unor limitări de utilizare. Anthropic ar fi refuzat, iar CEO-ul Dario Amodei ar fi apărat public poziția companiei, invocând riscuri precum supravegherea în masă și armele autonome. Ulterior, în martie 2026, guvernul SUA ar fi făcut pasul de a clasifica Anthropic drept „risc de lanț de aprovizionare”, iar compania a deschis un proces împotriva DOD, pe care îl descrie ca fiind în desfășurare. Ce este „Mythos” și unde se află produsul Potrivit articolului, Mythos este într-o etapă de acces timpuriu. Anthropic ar fi anunțat că îl distribuie către 150 de organizații din 15 țări, extinzând disponibilitatea după lansarea din aprilie (față de un număr redus de organizații din SUA). Ce urmează și care sunt necunoscutele Tom’s Hardware notează că nu este clar dacă presupusa utilizare a Mythos de către NSA indică o schimbare de poziție față de Anthropic la nivelul DOD sau dacă există diferențe de abordare între instituții. În plus, situația juridică rămâne neclară: articolul menționează că două instanțe ar fi emis până acum decizii contradictorii în litigiile dintre Anthropic și DOD, ceea ce face dificil de anticipat cum va arăta, pe termen scurt, cadrul de colaborare (sau de interdicție) dintre companie și structurile guvernamentale americane. [...]