Știri

Știri din categoria Securitate cibernetică

ANAF avertizează asupra unor apeluri frauduloase în care escrocii se dau drept inspectori antifraudă potrivit comunicatului oficial emis la 2 aprilie 2026, instituția semnalează o creștere a tentativelor de tip vishing, prin care sunt vizate persoane fizice sau juridice pentru obținerea de date sensibile.

Escrocii folosesc nume reale ale unor inspectori din cadrul Direcției Generale Antifraudă Fiscală, preluate de pe site-ul ANAF, pentru a crea credibilitate. Cu toate acestea, numerele de telefon utilizate nu aparțin instituției, iar scopul apelurilor este obținerea frauduloasă de informații personale sau bancare.

ANAF subliniază clar că:

Instituția recomandă ca persoanele vizate să raporteze aceste incidente prin formularul oficial disponibil pe site-ul ANAF, oferind detalii precum:

Datele colectate vor fi folosite pentru sesizarea organelor de cercetare penală, în vederea investigării posibilelor infracțiuni de uzurpare a calității oficiale.

Acest nou avertisment vine într-un context în care tentativele de fraudă prin telefon devin tot mai sofisticate, mizând pe încrederea în instituții publice și pe utilizarea unor informații reale pentru a induce în eroare victimele.

Recomandate

GitHub a dezactivat temporar 73 de depozite Microsoft, iar oprirea a întrerupt fluxuri de integrare și livrare continuă (CI/CD) folosite de dezvoltatori , după ce au apărut suspiciuni că acestea distribuiau conținut potențial malițios, potrivit BleepingComputer . Incidentul a avut loc pe 5 iunie și, conform Microsoft, a fost „conținut” în 105 secunde, însă efectele operaționale au fost imediate pentru proiectele care depindeau de aceste resurse. Microsoft a eliminat depozitele din organizațiile sale de pe GitHub (inclusiv Azure, microsoft, Azure-Samples și MicrosoftDocs), ceea ce a dus la oprirea unor pipeline-uri de integrare continuă. După dezactivare, utilizatorii au văzut un mesaj care indica faptul că acțiunea a fost luată de „GitHub Staff” din cauza încălcării termenilor de utilizare ai platformei. Impact operațional: acțiuni GitHub indisponibile și fluxuri blocate Cel mai vizibil efect a fost indisponibilitatea „ Azure/functions-action ”, o acțiune GitHub (componentă reutilizabilă în fluxurile de automatizare) folosită de mulți dezvoltatori pentru a implementa Azure Functions. Fluxurile care făceau referire la această acțiune au încetat să funcționeze deoarece depozitul indicat nu mai putea fi accesat, ceea ce a generat întreruperi și confuzie în rândul utilizatorilor. La momentul redactării articolului, toate depozitele fuseseră restaurate și sunt considerate „curate” și sigure de utilizat. Ce a declanșat măsura și ce se investighează Microsoft a transmis publicației că depozitele au fost eliminate din cauza unor îngrijorări legate de distribuirea de „conținut potențial malițios”. Un reprezentant al companiei a mai spus, într-o discuție comunitară, că dezactivarea a fost cauzată de „o problemă internă de management” și că este în desfășurare o investigație. Mai mulți cercetători au indicat că depozitele ar fi fost retrase după un compromis asociat unei campanii de tip supply chain (atac asupra lanțului de aprovizionare software) Miasma/Shai-Hulud. Platforma OpenSourceMalware a susținut că un depozit numit „durabletask” din organizația Azure ar fi fost compromis în mai, sugerând că o curățare incompletă ar fi permis atacatorului să revină, însă acest aspect nu este confirmat. Separat, aceeași sursă notează că pachetul „durabletask” de pe Python Package Index (PyPI) ar fi fost compromis în mai, când atacatorul ar fi publicat trei versiuni malițioase: 1.4.1, 1.4.2 și 1.4.3. Ce urmează pentru utilizatori și companii Microsoft spune că a notificat „un număr mic” de clienți care ar fi putut descărca conținut din depozitele afectate și că va continua investigația. Dacă vor fi identificate acțiuni necesare din partea clienților, compania afirmă că îi va contacta direct prin canalele sale de suport. În paralel, articolul notează recomandări generale pentru dezvoltatori în contextul atacurilor asupra ecosistemelor open-source: blocarea dependențelor (pinning), introducerea unor întârzieri de câteva zile înainte de a prelua actualizări noi și testarea build-urilor în medii izolate. [...]

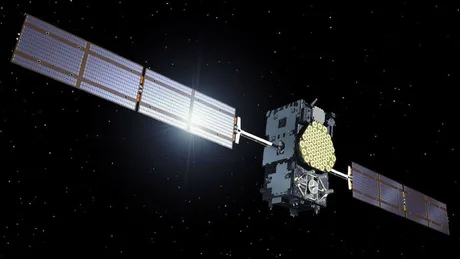

O analiză pe date din 2019–2026 sugerează că bruiajul GPS ar putea deveni un risc operațional recurent pentru Europa , după ce cercetători au identificat tipare de „evenimente de interferență” care fac semnalul mai greu de folosit și mai puțin fiabil, potrivit TechRadar . Cercetarea invocată de publicație (un studiu nevalidat încă prin evaluare colegială) analizează semnale de bruiaj care au afectat sisteme globale de navigație prin satelit (GNSS – familia de sisteme din care face parte și GPS) în Europa, Groenlanda și Canada, pe baza datelor colectate între 2019 și 2026. Autorii separă interferențele naturale (de exemplu, cele atmosferice) de un tipar de impulsuri „ascuțite”, intense și regulate, cu durată sub 10 secunde, pe aceleași frecvențe. Ce au observat cercetătorii: impulsuri scurte, repetate, în ore de program Studiul cartografiază când și unde apar semnalele, iar tiparul descris indică o apariție preponderentă în timpul orelor de lucru din Europa și, în general, marțea, miercurea și joia. Efectul practic: receptorii GPS „prind” mai greu semnalul (lock) și poziționarea devine mai puțin fiabilă. Posibila sursă: un satelit rusesc și o rețea militară Pentru a estima originea interferenței, echipa a folosit timpii și locațiile unui eveniment din februarie 2026. Calculele au indicat satelitul rusesc Kosmos 2546 , cu o precizie de cinci metri (aprox. 1,5 metri). Analiza sugerează apoi că interferența ar putea fi legată de sistemul din care face parte satelitul – Edinaya Kosmicheskaya Sistema (EKS), descris ca singurul sistem rusesc de avertizare timpurie pentru detectarea lansărilor de rachete balistice la nivel global, conceput în principiu ca unul „pasiv”, nu „activ”. De ce contează pentru companii și infrastructuri: GPS ca utilitate invizibilă Dincolo de navigația de zi cu zi, GPS/GNSS este o componentă de bază pentru operațiuni care depind de poziționare și sincronizare. TechRadar notează că o pierdere a accesului la GPS ar afecta sever manevrele militare, dar implicațiile operaționale se extind și la activități civile care se bazează pe semnal stabil și predictibil. Ce rămâne neclar: intenția și caracterul „malicios” Implicarea și intențiile Rusiei „nu au fost confirmate”, iar studiul nu este încă evaluat colegial. Unul dintre autorii cercetării, inginerul aerospațial Todd Humphreys , a spus într-o discuție cu canalul YouTube de știință și educație Veritasium că vede fenomenul ca pe „o escaladare masivă” a conflictului de fundal din războiul electronic. În același timp, TechRadar menționează că nu toți interlocutorii Veritasium sunt convinși că actele sunt neapărat malițioase, iar experți citați de The New York Times au apreciat că Rusia ar putea evita să-și „distragă” singurul sistem de avertizare timpurie cu o misiune secundară. Ce urmează Concluziile rămân, deocamdată, la nivel de indicii tehnice și corelații, însă tiparul descris (impulsuri scurte, repetate, în ferestre temporale relativ previzibile) ridică miza pentru operatorii care depind de GNSS: dacă fenomenul continuă, fiabilitatea GPS ar putea deveni o variabilă operațională, nu o presupunere implicită. [...]

Bruiajul și falsificarea GPS pot deveni un risc operațional direct pentru porturi, aviație și transportul maritim din România , pe fondul unor interferențe GNSS (sisteme globale de navigație prin satelit) atribuite de cercetători unei constelații rusești de sateliți, potrivit unei analize din Adevărul , care leagă fenomenul de incidentul cu drona explodată pe 6 iunie 2026 în Portul Civil Constanța . În dimineața de 6 iunie, o dronă navală ucraineană a detonat în port, fără victime, însă reconstituirea descrisă indică o problemă de coordonare: drona ar fi fost observată în jurul orei 6:00, iar autoritățile române ar fi primit notificarea de la Kiev abia la 10:00. În același context, ministrul interimar al Apărării, Radu Miruță , a spus că a verificat existența unui „bruiaj foarte puternic” în timpul unui zbor militar, iar piloții au trecut pe sistemul militar de navigație și au aplicat măsuri de protecție. Ce arată datele din jurul incidentului de la Constanța Analiza citează date OSINT (informații din surse deschise) potrivit cărora, în cele 24 de ore anterioare exploziei, zona Constanța ar fi înregistrat un nivel „ridicat” de bruiaj GPS, „peste 10%”, cu vârfuri la „prag maximal” de 200%. În aceeași perioadă, Ucraina ar fi pierdut controlul asupra a patru drone: cea ajunsă în port, una autodetonată în larg și două autodistruse în Marea Neagră. Concluzia formulată în material este că incidentul nu ar fi fost o simplă eroare de navigație, ci un efect colateral al unui sistem de război electronic cu rază mare de acțiune, vizibil inclusiv pe teritoriul României. Ipoteza „bruiajului din spațiu” și de ce schimbă miza Punctul central al textului este un preprint științific publicat la 2 iunie 2026 de cercetători de la University of Texas at Austin și Stanford University, care ar fi identificat o sursă puternică de interferență GNSS „din spațiu”. Autorii ar fi folosit o rețea de 165 de stații de referință și observații la frecvență de 1 Hz și ar fi găsit 75 de zile distincte (2019–2026) cu întreruperi semnificative ale semnalelor, simultan în Europa, Groenlanda și Canada. Sursa indicată „cu încredere ridicată” este constelația rusească EKS (Edinaya Kosmicheskaya Sistema), un sistem de avertizare timpurie nucleară aflat pe orbite de tip Molniya (orbite eliptice care permit sateliților să rămână ore întregi deasupra emisferei nordice). Un satelit menționat explicit este Cosmos 2546 (lansat în mai 2020), asociat unui eveniment de interferență din februarie 2026. În material se mai afirmă că semnalele ar perturba GPS, Galileo și BeiDou, dar nu și GLONASS (sistemul rusesc), un detaliu interpretat ca indiciu că perturbarea nu ar fi accidentală. De la „bruiaj” la „spoofing”: riscul pentru navigație și siguranță Textul face distincția între: jamming (bruiaj) : blochează semnalul, receptorul raportează pierderea semnalului; spoofing (falsificare) : transmite semnale false, plauzibile, iar receptorul poate afișa o poziție greșită fără să „știe” că a fost păcălit. În scenariile descrise, spoofing-ul este prezentat ca mai periculos, fiind capabil să devieze drone, nave sau să corupă datele de navigație ale aeronavelor (inclusiv prin afectarea sistemelor inerțiale, care pot continua să calculeze o poziție greșită și după ieșirea din zona de interferență). Cât de intenționat este fenomenul: trei explicații în competiție Materialul notează că interpretarea intenției rămâne controversată: ipoteza „accident tehnic” : unii analiști citați consideră improbabil ca sateliții de avertizare timpurie nucleară să fie „încărcați” cu o misiune secundară de bruiaj; ipoteza „armă deliberată” : cercetătorii ar fi observat că majoritatea celor 75 de episoade apar în zile lucrătoare și în intervale orare de program, iar un expert citat afirmă că semnalul pare „structurat”, nu zgomot aleator; ipoteza intermediară : o emisie secundară neintenționată a sistemelor EKS, care interferează accidental cu frecvențele GPS, dar cu potențial de militarizare dacă este exploatată. De ce contează pentru România: efecte operaționale, nu doar militare Dincolo de componenta militară, implicația practică pentru România este că interferențele GNSS pot afecta infrastructură și activități civile cu dependență ridicată de poziționare și timp: navigație maritimă (inclusiv AIS – sistemul automat de identificare al navelor), aviație și operarea porturilor. În același material este citat și șeful Statului Major al Apărării, generalul Gheorghiță Vlad, care ar fi avertizat că România înregistrează atacuri de spoofing GPS „săptămânal”. Totodată, este menționat un proiect de monitorizare GNSS lansat de compania românească InSpace Engineering în august 2024, care ar fi indicat o creștere a perturbărilor în a doua jumătate a lui 2024 și pe parcursul lui 2025, cu origini identificate în Crimeea ocupată. În lipsa unor măsuri de reziliență (proceduri, redundanțe de navigație, instruire și monitorizare), astfel de episoade pot transforma o problemă „invizibilă” de spectru radio într-un risc concret: rute deviate, poziții false pe hărți de trafic, ferestre de reacție mai mici pentru autorități și costuri operaționale mai mari pentru operatorii din transport și logistică. [...]

Google își întărește apărarea anti-escrocherii prin măsuri care vizează direct furtul de sesiuni, reclamele înșelătoare și identitatea dezvoltatorilor de aplicații , potrivit unui nou avertisment publicat pe Google Blog . Miza este una economică: pierderile globale din fraude sunt estimate la aproape 580 miliarde dolari în 2025, conform NASDAQ Global Financial Crime Report, iar sondajele indică faptul că aproximativ unul din cinci adulți devine victimă a escrocheriilor. De ce contează: escrocheriile se mută pe zone greu de filtrat Analiza Google descrie patru tipare de fraudă pe care compania le vede în creștere sau recurente sezonier, cu o constantă: atacatorii încearcă să ocolească filtrele clasice (anti-phishing, verificări în magazine de aplicații, politici de publicitate) folosind infrastructură „de încredere” și tehnici care reduc vizibilitatea pentru sistemele automate de detecție. În paralel cu măsuri tehnice, Google spune că folosește și acțiuni în instanță pentru a perturba ecosistemele care „industrializează” phishing-ul (kituri și servicii vândute altor infractori). 1) Phishing „în mijloc” și QR phishing: ținta devine cookie-ul de sesiune Google descrie evoluția phishing-ului clasic către atacuri de tip Adversary-in-the-Middle (AITM) și „quishing” (phishing prin coduri QR). În aceste scenarii, atacatorii pot replica fluxuri de autentificare legitime pentru a captura parola și cookie-ul de sesiune, ocolind autentificarea cu mai mulți factori (MFA). Publicația menționează și abuzuri care folosesc servicii cloud și suite de productivitate pentru a trece de filtre: „calendar phishing” (notificări false introduse în invitații din Google Calendar), pagini „invizibile” în documente cloud pentru a găzdui instrucțiuni malițioase și campanii care distribuie programe malițioase prin momeli de tip „actualizare de browser” (ClickFix) pe Google Sites. Ca răspuns, Google indică măsuri precum neutralizarea campaniilor AITM, implementarea Device Bound Session Credentials (DBSC) — o tehnologie menită să protejeze cookie-urile de sesiune împotriva furtului — și întărirea apărării împotriva ocolirii bazate pe reputație. În plus, compania spune că își continuă demersurile legale, pe linia acțiunilor anterioare împotriva kiturilor de phishing Lighthouse. 2) „Investiții” cripto cu promisiuni nerealiste și cod care golește portofele Google leagă frauda de investiții de pierderi semnificative și citează o estimare potrivit căreia americanii au pierdut peste 11 miliarde dolari în 2025 în escrocherii legate de criptomonede, conform FBI. Tacticile urmărite includ „giveaway”-uri false de tokenuri, programe frauduloase de „minare” cu venit pasiv și tutoriale înșelătoare pentru boți, unde codul furnizat ajunge să golească portofelele cripto ale victimelor. Pe partea operațională, compania indică aplicarea politicilor de publicitate pentru a reduce reclamele înșelătoare: interzicerea promisiunilor nerealiste de câștig (Unreliable Claims) și sancționarea practicilor de afaceri inacceptabile, inclusiv impersonarea unor branduri sau platforme cripto. Măsurile includ suspendarea conturilor de publicitate sau respingerea anunțurilor, plus utilizarea analiticii predictive pentru a identifica tipare emergente. 3) Escrocherii pe mobil: aplicații „curate” la început, malițioase după actualizări Google reia tema extorcării pe mobil, în special prin aplicații bancare/financiare malițioase care cer permisiuni excesive (contacte, SMS, fotografii) și pot folosi datele pentru șantaj și „rușinare” publică a victimelor. Noutatea, potrivit analizei, este adaptarea tacticilor la controalele mai stricte din magazinele de aplicații: actorii trimit inițial o aplicație aparent legitimă, apoi o actualizează ulterior cu funcționalități de extorcare, inclusiv prin abuz de servicii de accesibilitate. Ca răspuns, Trust & Safety prioritizează detectarea permisiunilor „latente” și un sistem de monitorizare care auditează comportamentul aplicațiilor după instalare, pentru a opri activarea „tăcută” a mecanismelor de colectare de date. 4) Impersonarea poliției: „arestări digitale” și presiune psihologică pentru plăți Un alt vector descris este impersonarea autorităților, cu campanii active mai ales în Asia de Sud, Asia de Sud-Est și țările din Consiliul de Cooperare al Golfului (GCC). Țintele includ cetățeni din Oman, Singapore, India și Emiratele Arabe Unite, iar atacatorii folosesc conturi care imită adrese oficiale, invitații la întâlniri și apeluri cu presiune ridicată, uneori prezentate drept „arestări digitale”, pentru a obține „taxe legale” sau date bancare. Google spune că aplică politici pentru a suspenda conturile implicate în fraudă guvernamentală și că își extinde apărarea și în zona aplicațiilor Android. În acest context, compania anunță o măsură nouă: dezvoltatorii vor trebui să își verifice identitatea (nume, adresă, act de identitate) pentru aplicațiile instalate pe dispozitive Android certificate, inclusiv pentru aplicațiile instalate din afara Play Store (sideloading), cu scopul de a crește responsabilizarea dezvoltatorilor și a reduce malware-ul și escrocheriile. Ce ar trebui să urmărească utilizatorii și companiile Dincolo de recomandările punctuale de „igienă” digitală, mesajul central al avertismentului este că atacurile se mută pe zone unde încrederea utilizatorului și infrastructura legitimă sunt exploatate: autentificări „oglindite” care vizează cookie-uri de sesiune, nu doar parole; conținut malițios găzduit pe servicii cloud cu reputație bună; fraudă cripto împachetată ca educație sau „automatizare”; aplicații care devin periculoase după actualizări; impersonare instituțională combinată cu apeluri și invitații la întâlniri. Google nu oferă un calendar de implementare în acest material pentru toate măsurile menționate, dar indică direcția: mai multă legare a sesiunilor de dispozitiv, monitorizare post-instalare pe mobil și verificări de identitate pentru dezvoltatori, inclusiv în zona de sideloading. [...]

SUA încearcă să transforme eliminarea Huawei din rețele în cheltuială „eligibilă NATO” , mizând pe noile ținte de buget ale alianței, dar reacția inițială a aliaților europeni a fost rece, potrivit The Next Web . Miza este una de securitate cibernetică și de finanțare: dacă înlocuirea echipamentelor chinezești poate fi încadrată la „cheltuieli de apărare”, guvernele ar avea o justificare politică și bugetară mai ușor de susținut. Propunerea a fost prezentată luna trecută, la Bruxelles, de Joshua Young, coordonatorul pentru China din Departamentul de Stat al SUA , care le-ar fi spus oficialilor că statele NATO ar trebui să folosească finanțarea „legată de apărare” – adică partea care intră în calculul țintelor alianței – pentru a scoate echipamentele Huawei și a le înlocui cu soluții ale altor furnizori. Informația despre discuție a fost relatată de Bloomberg, iar Departamentul de Stat a refuzat să comenteze. De ce contează: costul înlocuirii ar putea fi „mutat” în bugetele de apărare Inițiativa se sprijină pe noua arhitectură de cheltuieli agreată de aproape toate statele membre: creșterea bugetelor de apărare la 5% din PIB, din care 3,5% pentru nevoi militare de bază și încă 1,5% pentru domenii „legate de apărare”. Un oficial NATO a confirmat că această a doua componentă poate fi folosită pentru apărarea rețelelor, inclusiv pentru înlocuirea furnizorilor – fereastra pe care Washingtonul încearcă să o folosească. Argumentul financiar este central, în condițiile în care furnizorii chinezi ar asigura, estimativ, între o treime și 40% din infrastructura 5G a Europei. O eliminare completă ar deveni „cea mai mare înlocuire forțată de echipamente telecom din istoria Europei”, iar reîncadrarea notei de plată ca „apărare” ar oferi atât o sursă de finanțare, cât și un motiv suplimentar de a acționa. Europa rămâne divizată, iar Berlinul apare ca țintă implicită Young nu a numit țări, însă o persoană citată de publicație a spus că mesajul ar fi vizat Germania. În plus, reacția din sală ar fi fost una de tăcere: aliații, obișnuiți cu semnale contradictorii din administrația Trump, nu au răspuns pe loc, iar comentariile au venit de la un diplomat descris ca relativ junior. La nivelul UE, Comisia Europeană a etichetat Huawei și ZTE drept „furnizori cu risc ridicat” și urmărește un control mai strict prin revizuirea Cybersecurity Act. În același timp, Germania și Spania se opun unei interdicții la nivelul UE, preferând control național și invocând riscul de represalii din partea Beijingului. Germania a discutat anterior inclusiv despre costuri și despre posibilitatea de a compensa cu bani publici Deutsche Telekom și alți operatori pentru înlocuirea echipamentelor. Ce urmează: discuția revine la summitul NATO din Turcia Există și tensiuni legate de ce intră, concret, în categoria de 1,5% „defence-related”: oficiali americani au criticat încercările unor aliați de a include proiecte doar vag conectate la apărare; Italia ar fi luat în calcul, la un moment dat, includerea unui pod major în Sicilia, înainte de a renunța. În acest context, securitatea rețelelor este „mai ușor de vândut” politic, iar subiectul ar urma să revină când liderii NATO se întâlnesc în Turcia luna viitoare. Deocamdată, rămâne o sugestie, nu o politică, însă dacă această încadrare prinde, statele cu cea mai mare expunere la echipamente Huawei ar putea găsi mai ușor justificarea pentru o operațiune costisitoare de înlocuire. [...]

Operațiunea KRATOS 2 ridică miza în combaterea pirateriei prin lovirea infrastructurii , nu doar a site-urilor, cu efecte directe asupra rețelelor care monetizează streamingul ilegal și asupra riscurilor de securitate la care sunt expuși utilizatorii, potrivit HDSatelit . Europol anunță că acțiunea coordonată de Bulgaria, cu sprijinul agenției europene, s-a încheiat cu 29 de arestări , nouă grupuri de crimă organizată desființate și 27.332 de URL-uri de streaming ilegale eliminate . Informațiile au fost confirmate și de poliția din Croația, care a publicat date despre operațiune în limba locală. De ce contează: pirateria, tratată ca infrastructură criminală și risc cibernetic Operațiunea KRATOS 2 s-a derulat între septembrie 2025 și aprilie 2026 și a vizat infrastructura care susținea servicii TV prin IP ilegale (IPTV – distribuție de televiziune prin internet) și platforme de streaming neautorizate. Mesajul anchetatorilor este că „prețul mic” pentru utilizator ascunde o structură mai amplă: rețelele separă site-urile accesate de clienți de serverele care găzduiesc conținutul, își distribuie componentele în mai multe țări și îngreunează astfel identificarea. În același timp, utilizatorii sunt expuși la malware (programe informatice malițioase), spyware (software de spionaj), furt de date și alte forme de exploatare online. Europol tratează infracțiunile de proprietate intelectuală ca pe o zonă în care grupările pot obține venituri importante și pot finanța alte activități ilegale. Rezultatele operaționale: suspecți, percheziții și anchete în curs Pe lângă arestări, anchetatorii au raportat: 86 de suspecți identificați 148 de percheziții 59 de cazuri trimise către autoritățile judiciare 72 de anchete penale deschise , care continuă 169 de domenii raportate 722.961 de elemente identificate ca încălcând drepturile de autor Autoritățile au colectat și date suplimentare despre infrastructura folosită de rețelele ilegale. Cooperare public–privat și coordonare internațională Un element important al operațiunii a fost cooperarea cu parteneri din sectorul privat. Prin schimb de informații, autoritățile au identificat: 4.370 de domenii noi legate de piraterie 18.331 de adrese IP asociate serviciilor ilegale 397.384 de URL-uri raportate pentru blocare sau eliminare 126.979 de alte elemente care încălcau drepturile de autor Datele au fost transmise prin SIENA, aplicația Europol pentru schimb securizat de informații între parteneri. În operațiune au fost implicate autorități din Belgia, Bulgaria, Croația, Franța, Grecia, Irlanda, Italia, Țările de Jos, Polonia, România, Spania, Regatul Unit și Statele Unite. Europol a lucrat și cu parteneri din zona audio-vizuală și anti-piraterie, inclusiv AAPA, ACE/MPA, LaLiga, UEFA , Friend MTS, beIN Media Group și Irdeto. UEFA a transmis separat că a susținut acțiunea, după colaborarea din operațiunea Kratos anterioară (2024). Context: un model de intervenție care se repetă HDSatelit notează că KRATOS 2 se înscrie într-o linie de acțiuni în care pirateria este asociată cu crima organizată. În 2024, Europol și Eurojust au sprijinit o altă operațiune împotriva serviciilor IPTV ilegale, care a vizat 102 suspecți și a dus la 11 arestări, într-o rețea cu peste 22 de milioane de utilizatori la nivel global. Concluzia operațională a KRATOS 2 este că intervențiile se mută de la „închiderea unor site-uri” la urmărirea infrastructurii și a persoanelor din spatele serviciilor ilegale, ceea ce poate crește presiunea asupra rețelelor și poate reduce, în timp, disponibilitatea acestor servicii. [...]