Știri

Știri din categoria Securitate cibernetică

Vehicule spațiale rusești au fost observate în mod repetat în proximitatea sateliților europeni, uneori staționând luni întregi, ceea ce ridică suspiciuni serioase privind posibile tentative de interceptare a comenzilor necriptate sau chiar de manipulare a traiectoriilor acestora, potrivit Financial Times, care citează un avertisment al generalului Michael Traut, șeful Comandamentului Spațial al armatei germane. Fenomenul este considerat parte a unui război hibrid în spațiu, desfășurat de Rusia în contextul tensiunilor crescute cu Occidentul.

Două nave spațiale rusești, Luch-1 și Luch-2, sunt considerate principalele instrumente ale acestui tip de spionaj orbital. Ele sunt suspectate de acțiuni de tip SIGINT – adică interceptarea semnalelor de comunicații – prin apropierea de sateliți geostaționari europeni. Sateliții vizați includ atât echipamente civile (pentru comunicații, TV, Internet), cât și sateliți care deservesc guvernele din Europa, Marea Britanie, Orientul Mijlociu și Africa. Într-un caz recent, Luch-2 a fost detectat în apropierea satelitului Intelsat 39, un aparat esențial pentru comunicații strategice pe două continente.

Printre motivele de îngrijorare, oficialii europeni evidențiază faptul că mulți sateliți mai vechi nu au comunicații criptate, fiind vulnerabili la interceptarea comenzilor sau, mai grav, la reutilizarea lor în scopuri ostile. Această breșă de securitate ar permite actorilor ostili să emită comenzi false, să modifice orbitele sau chiar să provoace distrugerea satelitului vizat.

| Navă rusească | Activitate principală | Situație actuală |

|---|---|---|

| Luch-1 | Apropiere de sateliți UE, SIGINT | Posibil nefuncțional – suspect de fragmentare după 30 ianuarie 2026 |

| Luch-2 | Abordarea a cel puțin 17 sateliți | Activ, în apropierea Intelsat 39 |

| Cosmos 2589 / 2590 | Noi nave cu capacități similare Luch | Operaționale, lansate în 2025 |

Deși nu s-a confirmat o capacitate directă de atac asupra sateliților, oficialii occidentali atrag atenția asupra riscului de sabotaj digital, care ar putea duce la dezactivarea sistemelor de comandă sau la prăbușirea controlată a unor sateliți. Într-un discurs susținut anul trecut, ministrul german al apărării, Boris Pistorius, a avertizat că rețelele de sateliți sunt „călcâiul lui Ahile” al societății moderne, iar sabotajul orbital devine o amenințare concretă.

În timp ce China și SUA dețin capacități tehnologice similare, Rusia este percepută drept lider în domeniul spionajului spațial, ceea ce amplifică riscurile pentru securitatea globală a infrastructurii din orbită.

Recomandate

Cupa Mondială din iunie este văzută ca un test major pentru securitatea SUA , potrivit Biziday , care rezumă o analiză Reuters bazată pe documente ale serviciilor de informații. Autoritățile americane și FIFA se tem că turneul ar putea deveni o țintă pentru extremiști sau infractori, pe fondul tensiunilor interne și internaționale. Competiția începe pe 11 iunie 2026, durează peste o lună și se desfășoară în SUA, Canada și Mexic. În contextul războiului din Orientul Mijlociu, forțele de ordine din SUA sunt în stare de alertă sporită, iar organizarea dispozitivelor de protecție este descrisă ca fiind complicată de întârzieri administrative și de finanțare. Oficiali implicați în organizare au semnalat că subvenții de 625 de milioane de dolari au fost blocate, deși fuseseră adoptate de Congres în vara anului trecut. Agenția responsabilă de distribuirea fondurilor a anunțat miercuri că a acordat banii, după ce oficialii și organizatorii s-au plâns că nu i-au primit, însă întârzierea a pus presiune pe calendarul de achiziții și coordonare între agenții, conform unor surse citate de Reuters sub protecția anonimatului. Mike Sena, președintele National Fusion Center Association, a atras atenția că distribuirea fondurilor, precum și achizițiile de tehnologii și echipamente pot dura, în condițiile în care primele meciuri din SUA sunt programate pe 12 iunie. În practică, aceste bugete sunt folosite pentru echipamente, personal, planuri de intervenție și interoperabilitate între instituții, elemente care au termene de implementare greu de comprimat. Rapoartele de securitate consultate de Reuters indică riscuri variate, de la posibile atacuri asupra infrastructurii de transport până la acte violente izolate sau proteste. O parte dintre riscuri sunt asociate politicilor de imigrație ale președintelui Donald Trump, despre care documentele sugerează că pot alimenta tensiuni și pot genera manifestații sau reacții ostile în timpul turneului. Un raport al serviciilor de informații de la finalul anului trecut menționează că în New Jersey, statul care va găzdui finala, au avut loc atacuri, au fost dejucate comploturi teroriste și s-a intensificat propaganda extremistă, fără a exclude adunări spontane pe fondul tensiunilor dintre țările participante. În același context, sunt invocate temeri privind posibile represalii după conflictul cu Iranul și efectele înăspririi ori interzicerii călătoriilor pentru cetățeni din zeci de țări; Biziday notează că Iranul negociază cu FIFA posibilitatea de a disputa toate meciurile în Mexic. Separat, un raport din septembrie a menționat o postare care încuraja atacuri asupra infrastructurii feroviare pe coasta de vest a SUA și Canadei, iar pentru Mexic sunt semnalate îngrijorări legate de violențele asociate cartelurilor de droguri, cu incertitudini privind capacitatea autorităților de a reduce riscurile până în iunie. [...]

LAPAR cere eliminarea accizei la motorina folosită în agricultură , potrivit Antena 3 CNN , care citează o scrisoare transmisă de organizație către Ministerul Energiei și Ministerul Agriculturii. Demersul vine pe fondul creșterii costurilor de producție și al volatilității piețelor, în condițiile în care prețul motorinei este prezentat drept un factor cu impact direct asupra funcționării exploatațiilor agricole. În scrisoare se menționează că fermierii ar plăti motorina la prețuri de peste 9,60 lei/litru, la un consum anual estimat la peste 650 de milioane de litri la nivel național. „Necesitatea eliminării accizei la motorina utilizată în agricultură este o măsură fiscală directă, echitabilă și compatibilă cu angajamentele europene.” LAPAR susține că actuala schemă de compensare îi obligă pe fermieri să avanseze bani și să aștepte ulterior recuperarea, ceea ce apasă pe lichiditățile fermelor. Organizația afirmă că „schema în vigoare obligă fermierii să avanseze aproximativ 2,80 lei pentru fiecare litru de motorină”, iar recuperarea s-ar face „după luni de zile, prin proceduri administrative complexe”. În argumentația transmisă autorităților, LAPAR spune că eliminarea accizei „la sursă” ar reduce imediat presiunea asupra fluxului de numerar și ar simplifica administrarea, fără a reprezenta „un cost bugetar nou”, ci o schimbare de mecanism pentru o taxă care, potrivit organizației, este returnată ulterior. În scrisoare se mai arată că soluția ar fi fost susținută public și de ministrul Agriculturii, Florin Barbu, sub forma unei „accize zero direct la pompă” pentru motorina utilizată în agricultură, în contextul discuțiilor despre măsuri de temperare a scumpirii carburanților. Separat, LAPAR respinge ideea eliminării componentei de biocombustibil din motorină ca soluție de reducere a prețului, invocând riscuri de neconformitate cu legislația Uniunii Europene. Organizația amintește obligația României privind amestecul de biocombustibili, în baza Directivei RED III, și avertizează că o derogare ar trebui notificată și justificată formal în fața Comisiei Europene, pentru a evita o decizie unilaterală cu potențial impact asupra credibilității statului în negocierile viitoare pe politici energetice și climatice. [...]

„Le Monde a localizat în timp real portavionul Charles-de-Gaulle” după analiza unor date publice din aplicația Strava, potrivit G4Media . Cazul, prezentat sub eticheta „StravaLeaks”, arată cum informații aparent banale despre activități sportive pot expune poziția unor obiective militare, într-un moment de tensiune regională. Pe 13 martie, la ora 10:35, un tânăr ofițer al marinei franceze, identificat cu numele schimbat „Arthur”, a alergat pe puntea navei și și-a înregistrat performanța cu un ceas conectat. Datele au ajuns online deoarece profilul său Strava era setat ca „public”, ceea ce a permis consultarea traseului de către oricine. Cum a fost expusă poziția grupului aeronaval Conform relatării, activitatea de alergare a indicat „practic în direct” poziția portavionului în Marea Mediterană, la nord-vest de Cipru și la aproximativ 100 de kilometri de coastele Turciei. Deși prezența grupului aeronaval francez în regiune nu era un secret, publicarea coordonatelor exacte, aproape în timp real, a fost descrisă drept o imprudență cu potențial periculos în contextul războiului din Orientul Apropiat. În același material se arată că grupul aeronaval includea portavionul și cel puțin trei fregate, plus o navă de realimentare. Președintele Emmanuel Macron anunțase pe 3 martie că a ordonat desfășurarea, la câteva zile după începerea războiului dintre Israel, Statele Unite și Iran, iar pe 6 martie fusese anunțată trecerea portavionului prin strâmtoarea Gibraltar. Urme digitale repetate și verificare din satelit Jurnaliștii francezi au urmărit și alte activități publicate pe același profil, care ar fi permis reconstruirea deplasărilor navei și ale escortelor. Sunt menționate, între altele, o activitate localizată în largul Cotentinului (aproape de Cherbourg), apoi prezențe la țărm la Copenhaga, în perioada în care portavionul făcea escală la Malmö. Informația din 13 martie a putut fi verificată ulterior prin imagini din satelit din zona Mediteranei de Est, realizate la puțin peste o oră după alergarea ofițerului, în care se distinge forma portavionului, descris ca având 262 de metri lungime. Materialul mai notează că nu ar fi fost singurul profil: cel puțin un alt cont public ar fi postat activități sportive localizate de pe o navă aflată în misiune, iar unele profiluri ar include și fotografii de pe punte sau din interior. Profil Strava setat ca „public”, accesibil oricui Activități sportive geolocalizate, publicate aproape în timp real Posibilitatea de a deduce poziția navei și a escortelor din trasee repetate Fotografii asociate profilurilor, inclusiv imagini de pe punte sau cu echipamente Reacția armatei și miza de securitate cibernetică Contactat de presă, statul major al armatei a transmis că difuzarea traseului de alergare pe Strava „nu este conformă cu instrucțiunile în vigoare” și că „marinarii sunt sensibilizați în mod regulat” pe acest subiect. Totodată, instituția a precizat că vor fi luate „măsuri adecvate” de către comandantul misiunii. „Nu este conformă cu instrucțiunile în vigoare”, asupra cărora „marinarii sunt sensibilizați în mod regulat”. Din perspectivă de securitate cibernetică, cazul este un exemplu de risc operațional generat de „scurgeri” din date comerciale (aplicații de fitness, ceasuri conectate), unde setările de confidențialitate și automatizarea publicării pot transforma rapid o rutină personală într-o informație sensibilă. „StravaLeaks”, un tipar recurent și ce urmează Situația amintește de investigații anterioare ale Le Monde: în toamna lui 2024, „ StravaLeaks ” ar fi documentat breșe asociate utilizării aplicației de către gărzi de corp ale unor șefi de stat, iar în ianuarie 2025 ar fi fost vizate și submarinele nucleare lansatoare de rachete, prin informații care ar fi indicat calendarul patrulelor. În final, materialul menționează și succesorul portavionului Charles-de-Gaulle , numit France-Libre, care ar urma să intre în locul actualei nave până în 2038. Președintele francez este citat spunând că proiectul va mobiliza „cele mai bune minți ale țării, cele mai rare competențe, cele mai exigente vocații”, în timp ce întrebarea practică rămâne dacă expunerea involuntară prin aplicații va putea fi limitată prin reguli și control intern mai strict. [...]

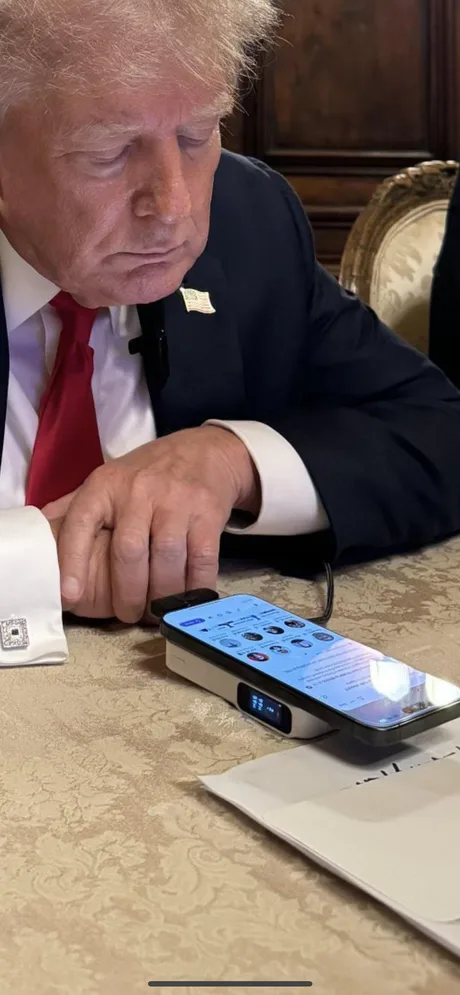

Donald Trump continuă să folosească frecvent propriul iPhone personal pentru a comunica , inclusiv cu lideri politici, jurnaliști și oameni de afaceri, o situație care provoacă îngrijorări în interiorul Casei Albe privind securitatea informațiilor. Informația a fost relatată de publicația Android Authority , citând surse din administrația americană și revista The Atlantic . Potrivit oficialilor, telefonul personal al președintelui SUA este aproape permanent activ, primind apeluri și mesaje de la diverse persoane, inclusiv membri ai presei, directori de companii din tehnologie și alte personalități publice. Situația a devenit și mai sensibilă deoarece numărul privat al lui Trump ar fi început să circule tot mai larg în cercurile politice și media . Îngrijorări privind securitatea Responsabilii din administrație consideră că utilizarea unui telefon personal pentru comunicări frecvente poate crea vulnerabilități, mai ales într-un context geopolitic tensionat. Potrivit surselor citate, există temeri că președintele ar putea primi informații false sau manipulatoare prin apeluri directe, ceea ce ar putea influența decizii sensibile. În mod normal, liderii americani folosesc dispozitive special configurate și rețele securizate pentru comunicări oficiale, însă Trump ar prefera în continuare conversațiile telefonice directe , pe care le consideră mai eficiente decât schimburile de mesaje. Apeluri constante de la presă și mediul de afaceri O mare parte dintre apeluri ar proveni de la jurnaliști care încearcă să obțină declarații directe de la președinte, în afara briefingurilor oficiale ale Casei Albe. În același timp, directori din industria tehnologică și alte personalități influente ar încerca să ia legătura direct cu liderul american. Potrivit administrației, această deschidere este prezentată public drept un semn de transparență. Adjuncta purtătorului de cuvânt al Casei Albe, Anna Kelly, l-a descris pe Trump drept „cel mai accesibil și transparent președinte din istorie”. O practică mai veche Utilizarea unui telefon personal de către Donald Trump nu este o noutate. Și în timpul primului său mandat, el a preferat să folosească propriul smartphone pentru convorbiri directe, chiar dacă specialiștii în securitate au recomandat folosirea unor dispozitive dedicate. În prezent, oficialii încearcă să îl convingă să utilizeze canale mai sigure pentru comunicările sensibile, însă potrivit surselor citate, președintele nu pare dispus să renunțe la telefonul personal . [...]

Atacurile de tip DDoS au afectat temporar accesul la platformele eViza și eConsulat ale Ministerului român de Externe , informează Biziday . Aceste atacuri cibernetice s-au desfășurat în după-amiaza zilei de 13 martie și la începutul nopții de 14 martie, provocând încetiniri ale funcționării și inaccesibilitatea temporară a site-urilor respective. În prezent, Ministerul Afacerilor Externe (MAE) confirmă că toate sistemele digitale funcționează normal. Atacurile de tip Distributed Denial of Service (DDoS) constau în supraîncărcarea artificială a traficului digital, cu scopul de a bloca accesul la un site. Acestea nu implică accesarea sau compromiterea datelor, fiind distincte de atacurile de tip hacking. Deși niciun fel de informații sensibile nu au fost accesate, impactul major al acestor atacuri este că platformele devin temporar inaccesibile, afectând astfel cetățenii care au nevoie de serviciile digitale oferite de MAE. La nivel global, frecvența atacurilor DDoS este în creștere, iar România nu este ocolită de aceste amenințări, platformele guvernamentale fiind vizate în mod repetat în ultimii ani. Acest tip de atacuri subliniază vulnerabilitățile infrastructurilor digitale și necesitatea unor măsuri de securitate cibernetică mai riguroase. „Nicio informație sensibilă nu a fost accesată de autorii acestor atacuri, însă inconvenientul major generat de astfel de acțiuni este faptul că platformele devin temporar inaccesibile pentru cetățenii români, împiedicând furnizarea serviciilor digitale de care aceștia au nevoie.” [...]

Instagram va renunța la mesajele criptate end-to-end din 8 mai 2026 , iar conversațiile private vor reveni la sistemul standard de securizare, ceea ce înseamnă că platforma va putea avea acces tehnic la conținutul mesajelor, potrivit India Today . Decizia a fost confirmată de compania Meta și marchează o schimbare majoră de direcție pentru rețeaua socială. Funcția de criptare end-to-end pentru mesajele directe (DM) a fost introdusă pe Instagram în decembrie 2023, fiind prezentată atunci ca parte a strategiei de transformare a platformelor Meta în servicii de comunicare mai private. După 8 mai 2026 , conversațiile criptate existente nu vor mai fi disponibile. Utilizatorii care folosesc această opțiune vor primi instrucțiuni despre cum pot descărca mesajele și fișierele media înainte ca funcția să fie eliminată. Ce înseamnă schimbarea Criptarea end-to-end înseamnă că doar expeditorul și destinatarul pot citi mesajele, iar nici compania care administrează serviciul nu are acces la conținut. Odată cu eliminarea acestei funcții pe Instagram, mesajele vor folosi criptarea standard , ceea ce permite platformei să aibă posibilitatea tehnică de a accesa conversațiile. Această schimbare este considerată o inversare a viziunii anunțate de Mark Zuckerberg în 2019, când afirma că „viitorul comunicării se va orienta spre servicii private și criptate”. Presiuni politice și judiciare Potrivit unor relatări citate de publicații internaționale, decizia vine într-un context de presiuni crescute din partea guvernelor privind echilibrul dintre confidențialitate și siguranța copiilor pe internet. Autoritățile din Statele Unite, Marea Britanie și Uniunea Europeană analizează sau pregătesc legislații care ar obliga platformele online să poată detecta materiale de abuz asupra minorilor chiar și în mesajele private . În același timp, schimbarea coincide cu un proces important în statul american New Mexico , unde procurorul general Raúl Torrez acuză Meta că nu a protejat suficient minorii împotriva exploatării sexuale pe platformele sale. În cadrul procesului au apărut și documente interne care arată că unii oficiali ai companiei aveau îngrijorări legate de implementarea criptării. Specialiști audiați în instanță au susținut că criptarea completă a mesajelor ar fi îngreunat detectarea conținutului ilegal. Ce urmează pentru alte aplicații Meta Deocamdată, Meta nu a precizat dacă o decizie similară ar putea afecta și Facebook Messenger , unde criptarea end-to-end a devenit implicită în 2023. Schimbarea de pe Instagram ridică însă întrebări în rândul activiștilor pentru protecția vieții private, care avertizează că ar putea crea un precedent rar : eliminarea unei funcții de criptare după ce aceasta a fost deja implementată la scară largă. [...]