Știri

Știri din categoria Securitate cibernetică

Google testează în Gboard o opțiune pentru dictare prin microfon Bluetooth, potrivit PhoneArena, o schimbare care ar rezolva o limitare veche a tastaturii Android: folosirea obligatorie a microfonului telefonului chiar și când sunt conectate căști.

Problema apare la dictarea vocală (introducerea textului prin voce), unde utilizatorii se așteaptă ca aplicația să preia sunetul din căștile Bluetooth. În prezent, Gboard continuă să folosească microfonul telefonului, ceea ce obligă utilizatorul să apropie dispozitivul de gură pentru o recunoaștere mai bună, inclusiv în medii aglomerate.

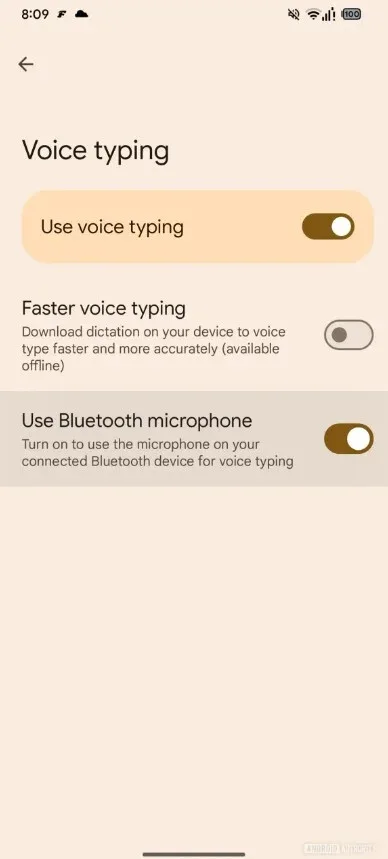

Conform Android Authority, în versiunea beta Gboard 17.1.2 ar fi apărut o setare nouă în zona de „voice typing” (dictare vocală), numită „Use Bluetooth microphone”. Descrierea ei indică faptul că, odată activată, Gboard va folosi microfonul dispozitivului Bluetooth conectat, nu microfonul telefonului.

„Turn on to use the microphone on your connected Bluetooth device for voice typing.”

Din perspectiva utilizatorului, schimbarea ar însemna o dictare mai practică atunci când telefonul este în buzunar sau pe masă, iar căștile sunt deja conectate. În același timp, ar elimina un comportament care a fost semnalat de utilizatori de-a lungul timpului pe forumuri publice, inclusiv pe Reddit, notează publicația.

PhoneArena menționează că opțiunea a fost observată în beta 17.1.2, însă nu este vizibilă pentru toți utilizatorii care rulează aceeași versiune. Autorul articolului spune că pe un Pixel 10 cu același build nu vede setarea, iar în meniul de dictare vocală apar doar opțiuni precum „faster voice typing”, „advanced voice features” și „add punctuations”.

Acest tipar sugerează o activare „din server” (server-side rollout), adică Google poate porni funcția gradual, pe conturi sau regiuni, fără să fie necesară o actualizare suplimentară în magazinul de aplicații. În practică, asta înseamnă că prezența funcției poate varia chiar și între telefoane cu aceeași versiune de Gboard.

PhoneArena arată că Gboard nu este singura tastatură terță care a avut această limitare: autorul spune că a întâlnit un comportament similar și în Microsoft SwiftKey. În schimb, există aplicații care oferă deja o preferință explicită pentru microfonul Bluetooth, cum este Futo Keyboard, cu setarea „Prefer Bluetooth Mic”.

În articol sunt avansate și posibile explicații pentru întârziere, fără o confirmare oficială din partea Google. Printre ele:

Publicația mai notează că apariția unei funcții în beta nu garantează lansarea ei în versiunea stabilă. În lipsa unui anunț oficial, rămâne de văzut dacă și când opțiunea „Use Bluetooth microphone” va ajunge la toți utilizatorii Gboard.

Recomandate

Google pare să pregătească migrarea cheilor de acces pe Android , prin opțiuni de import și export în Google Password Manager, un pas care ar reduce blocarea utilizatorilor într-un singur dispozitiv și ar face mai simplă trecerea la un telefon nou, potrivit GSMArena . Cheile de acces (passkeys) sunt o alternativă la parole, bazată pe criptografie: utilizatorul păstrează local pe dispozitiv o cheie privată, iar serviciile online primesc cheia publică asociată. Autentificarea se face apoi printr-o metodă sigură pe dispozitiv (de exemplu, biometrie), fără a mai introduce o parolă. De ce contează: transferul între dispozitive rămâne „veriga” sensibilă Principalul obstacol practic pentru adoptarea cheilor de acces este migrarea lor atunci când utilizatorul schimbă telefonul sau își pierde dispozitivul. Pentru asta există Credential Exchange Protocol (CXP) , un standard în dezvoltare susținut de FIDO Alliance , care permite transferul sigur al acreditărilor între furnizori și dispozitive. GSMArena notează că, deși Google se numără printre susținătorii CXP, compania nu a implementat oficial până acum CXP în Google Password Manager și, implicit, în Android. Ce a fost observat: interfață „ascunsă” pentru import/export Conform articolului, Android Authority a reușit să activeze o interfață încă ascunsă în Google Password Manager care permite atât importul, cât și exportul cheilor de acces. Miza este operațională: pe Android, transferul prin CXP se bazează pe Google Play Services și pe Google Password Manager pentru a „muta” cheile între furnizori, iar existența acestei interfețe sugerează că fundația tehnică necesară este deja pregătită. Ce ar putea urma Dacă funcționalitatea va fi lansată oficial, este probabil să apară opțiuni de migrare a cheilor de acces nu doar în Google Password Manager, ci și în alți manageri de parole care rulează pe Android și suportă passkeys, fiind menționat ca exemplu Samsung Pass. Publicația subliniază însă că, în acest moment, este vorba despre o funcție neanunțată oficial și încă ascunsă în aplicație. [...]

Android va începe să închidă automat apelurile care se dau drept bănci , o schimbare cu impact direct asupra fraudelor telefonice, potrivit Android Police . Măsura vizează în special apelurile în care escrocii „clonează” (spoof) numărul sau numele unei instituții financiare pentru a părea legitimi. Cum funcționează protecția și de ce contează Noua funcție urmărește să reducă pierderile generate de escrocherii care se prezintă ca fiind din partea băncilor. Publicația notează că această metodă de fraudă a devenit frecventă și că, la nivel global, escrocii ajung să fure aproape 1 miliard de dolari pe an (aprox. 4,6 miliarde lei) prin astfel de scheme. Mecanismul descris are două componente: Android va verifica activ, împreună cu aplicația băncii, dacă apelul este unul oficial. Dacă aplicația raportează că nu inițiază un apel către utilizator, telefonul va închide automat convorbirea. Sistemul va respinge automat apelurile de la numere pe care banca le-a desemnat „doar pentru apeluri primite” (inbound-only), adică numere de la care, în mod normal, nu ar trebui să te sune nimeni. Condiții, compatibilitate și calendar de lansare Protecția nu este „infailibilă”: utilizatorul trebuie să aibă instalată aplicația băncii respective pentru ca verificarea să funcționeze. Google spune că funcția va fi disponibilă pe dispozitive cu Android 11 și versiuni mai noi și va începe să fie distribuită „în următoarele săptămâni”. La lansare, suportul este menționat pentru Revolut , Itaú și Nubank, iar extinderea către alte aplicații bancare ar urma să vină în cursul anului următor. Context: pachet mai larg de măsuri anti-fraudă și anti-furt În același anunț, Google a prezentat și alte măsuri de securitate pentru Android, inclusiv controale suplimentare pentru situațiile de furt (de exemplu, opțiuni mai stricte în „Mark as Lost” din Find Hub) și monitorizare „dinamică” a comportamentului aplicațiilor pentru a semnala posibile tentative de furt de date, cu opțiunea de dezinstalare. [...]

Google își extinde apărarea anti-fraudă cu filtre bazate pe inteligență artificială și schimb de date între companii și autorități , mizând pe blocarea la scară mare a tentativelor de înșelăciune înainte să ajungă la utilizatori, potrivit Google Blog . Mesajul vine în contextul în care compania descrie atât măsuri tehnice integrate în produse (Gmail, Chrome, Search, Android), cât și colaborări cu instituții publice și inițiative educaționale. În centrul strategiei este folosirea inteligenței artificiale ca „primă linie” de apărare, cu rezultate prezentate ca volum și rată de blocare: Google spune că oprește peste 99,9% din spam, phishing și programe malițioase înainte să ajungă în Gmail și că blochează aproape 15 miliarde de e-mailuri nedorite pe zi. În Chrome, compania afirmă că anticipează și blochează în timp real site-uri periculoase, iar în Search filtrează „sute de milioane” de pagini de tip spam zilnic, pentru a menține rezultatele „99% fără spam”. Filtrare la scară mare în publicitate și detecție pe dispozitiv Pe zona de publicitate, Google indică faptul că în 2025 sistemele sale au identificat peste 99% dintre reclamele care încălcau politicile înainte să fie văzute de utilizatori și că a blocat sau eliminat peste 8,3 miliarde de reclame, dintre care 602 milioane asociate cu escrocherii. Tot pe linia protecțiilor automate, compania menționează „Scam Detection” în aplicația Phone by Google, unde inteligența artificială rulează pe dispozitiv și alertează utilizatorii în timp real atunci când detectează tipare conversaționale specifice escrocilor. Instrumente pentru utilizatori: verificare rapidă și semnale în timp real Google pune accent și pe instrumente prin care utilizatorii își pot întări securitatea conturilor și pot verifica suspiciuni „în momentul în care apar”: Security Checkup , pentru consolidarea setărilor de securitate ale contului, inclusiv activarea „Passkeys” (chei de acces) și verificarea în doi pași (2-Step Verification); Circle to Search pe Android, care permite selectarea unui mesaj suspect pentru o evaluare bazată pe inteligență artificială și recomandări; alternativ, aceeași verificare se poate face prin captură de ecran și Google Lens . Educație și finanțare: program interactiv și ținte de acoperire Pe componenta de prevenție, Google descrie inițiativa „Be Scam Ready”, un program interactiv, de tip joc, care simulează în siguranță scenarii de fraudă. Compania susține că abordarea „învățare prin practică” are rezultate mai bune decât campaniile tradiționale de conștientizare. Programul este disponibil în engleză, portugheză, thailandeză și chineză tradițională și ar urma să fie lansat în mai multe limbi „mai târziu în acest an”, inclusiv franceză, spaniolă și arabă. În plus, Google reamintește un angajament de 5 milioane de dolari (aprox. 23 milioane lei) prin Google.org, anunțat la summitul de anul trecut, pentru combaterea escrocheriilor în Europa și Orientul Mijlociu. Beneficiarii menționați, Internet Society (ISOC) și Oxford Information Labs (OXIL), derulează programe de instruire „la firul ierbii”, cu obiectivul de a proteja peste 7 milioane de persoane vulnerabile și de a echipa mii de lucrători din prima linie cu instrumente de „reziliență” la fraude. Schimb de date și acțiuni împotriva rețelelor: GSE, poliție și litigii Pentru a opri fraudele care operează pe mai multe platforme și în mai multe țări, Google indică rolul Global Signal Exchange (GSE), descris ca un „clearinghouse” global pentru date despre amenințări. Platforma ar stoca peste 1,2 miliarde de „semnale”, iar Google, ca partener fondator, atât consumă, cât și furnizează informații, în timp ce modelele sale de inteligență artificială analizează semnalele pentru a identifica tipare care pot sprijini investigații și acțiuni de aplicare a legii. Pe partea de intervenție, compania spune că lucrează cu agenții de aplicare a legii, inclusiv cu National Crime Agency (NCA) din Marea Britanie, și că, pe baza semnalelor partajate prin GSE, echipele sale au identificat și perturbat o rețea de fraudă din Africa de Vest. Google mai menționează că este semnatar al „Industry Accord Against Online Scams and Fraud” și că a inițiat acțiuni legale împotriva unor operațiuni, inclusiv „Lighthouse” (o rețea de tip „phishing-as-a-service”, adică furnizare de infrastructură pentru atacuri de tip phishing) și operatorii botnetului BadBox. În ansamblu, mesajul companiei este că lupta anti-fraudă se mută tot mai mult în zona de automatizare prin inteligență artificială și cooperare interinstituțională, cu efect direct asupra modului în care sunt filtrate e-mailurile, reclamele și accesul la site-uri, dar și asupra instrumentelor de verificare pe care utilizatorii le au la îndemână. [...]

Trump Mobile a confirmat expunerea datelor personale ale clienților , inclusiv nume, numere de telefon și adrese, într-un incident care ridică întrebări despre obligațiile de notificare și despre controlul furnizorilor terți în operațiunile unui operator, potrivit GSMArena . Compania a confirmat pentru TechCrunch că pe site-ul său au fost expuse informații ale clienților: nume, numere de telefon, adrese de domiciliu și adrese de e-mail. Trump Mobile spune că investighează situația și că, până acum, nu a găsit dovezi privind o utilizare malițioasă a datelor. Ce spune compania despre cauză și responsabilitate Potrivit unui purtător de cuvânt al Trump Mobile, Chris Walker, expunerea ar fi fost legată de un furnizor de platformă terț care susține „anumite operațiuni Trump Mobile”. Furnizorul nu este numit în informațiile publicate. În același timp, compania susține că nu a existat o „breșă” (intrare neautorizată) în rețeaua, sistemele sau infrastructura sa. Contextul relatat indică însă că datele erau accesibile direct pe site, fără a fi nevoie de o compromitere tehnică a sistemelor. Ce urmează: posibilă notificare a clienților Walker afirmă că Trump Mobile „evaluează dacă trebuie să notifice clienții” în legătură cu expunerea datelor personale. Materialul nu precizează câți clienți ar fi fost afectați și nici perioada exactă în care datele au fost accesibile. Context: probleme în derulare în jurul Trump Mobile GSMArena notează că „saga” Trump Mobile continuă, inclusiv pe partea de hardware: primul smartphone al companiei, descris ca un HTC U24 Pro rebranduit (model lansat în 2024), ar fi trebuit inițial să înceapă livrările în august sau septembrie anul trecut, lucru care nu s-a întâmplat, iar acum livrările sunt prezentate ca fiind „iminente”. (Detaliile despre telefon apar în materiale separate ale publicației.) [...]

Companiile din România riscă blocaje operaționale totale din cauza atacurilor cibernetice frecvente , într-un context în care „cele mai multe” nu sunt pregătite să gestioneze astfel de incidente, potrivit Știrile Pro TV . Miza nu este doar financiară: un atac poate opri complet activitatea unei afaceri. Publicația indică o statistică potrivit căreia în România au loc zilnic între 20.000 și 30.000 de atacuri cibernetice , iar țintele nu sunt limitate la companii: sunt vizate atât persoane juridice , cât și persoane fizice. Din perspectiva impactului asupra mediului de afaceri, vulnerabilitatea principală evidențiată este lipsa de pregătire pentru un incident: pe lângă pierderi de bani, consecința imediată poate fi blocarea completă a operațiunilor , ceea ce se traduce în întreruperea activității, întârzieri și imposibilitatea de a livra servicii sau produse. Materialul nu oferă detalii despre sectoarele cele mai afectate, tipurile de atacuri sau sursa exactă a statisticii menționate, însă semnalul de risc este legat de frecvența ridicată a incidentelor și de nivelul insuficient de pregătire în rândul companiilor. [...]

O vulnerabilitate „zero-day” din echipamente Huawei a scos din funcțiune rețeaua operatorului de stat din Luxemburg timp de circa trei ore , un incident care ridică semne de întrebare despre cât de expuși sunt operatorii care folosesc aceeași infrastructură și despre lipsa de transparență în raportarea breșelor, potrivit WinFuture . În urma investigațiilor de după întreruperea din 2025, operatorul de stat POST (Post Luxembourg) a concluzionat că atacatori au exploatat o problemă de securitate „nedocumentată” din hardware de rețea Huawei, pentru a declanșa căderea rețelelor fixe și a celor mobile 4G și 5G. Ce s-a întâmplat tehnic și de ce a căzut rețeaua Publicația germană relatează, citând informații apărute în The Record, că atacatorii ar fi introdus în rețeaua POST date special pregătite, care au declanșat comportamentul vulnerabil în anumite sisteme de tip router enterprise (echipamente de rutare folosite în infrastructuri mari). Efectul ar fi fost trimiterea unor componente ale infrastructurii într-un „restart-loop” (reporniri repetate), ceea ce a dus la indisponibilitatea unor părți importante din rețeaua mobilă. Șeful de comunicare al Post Luxembourg a confirmat că incidentul a fost cauzat de exploatarea unei „comportări nepublice, nedocumentate” a routerelor și că, la momentul respectiv, nu exista niciun patch (actualizare de securitate) disponibil — ceea ce încadrează cazul ca atac de tip „zero-day” (exploatarea unei vulnerabilități necunoscute public și fără remediere). Implicația pentru operatori: risc sistemic și vizibilitate redusă asupra breșelor Miza, dincolo de incidentul punctual din Luxemburg, este că „numeroși operatori” la nivel global ar putea fi vulnerabili la întreruperi similare dacă folosesc hardware Huawei afectat de aceeași problemă, notează WinFuture. În plus, rămân neclare două aspecte esențiale pentru industrie: Huawei nu ar fi oferit până acum o poziție publică pe acest subiect și nu a publicat detalii despre problema care a stat la baza incidentului; nu este cunoscut dacă vulnerabilitatea a fost între timp remediată. Totuși, conform materialului, nu sunt cunoscute alte cazuri în care aceeași breșă să fi fost exploatată. Context european: raportarea către parteneri vs. obligația furnizorului Autoritățile din Luxemburg și-ar fi informat ulterior partenerii din Europa și din alte țări despre cauzele probabile ale întreruperii totale din iulie 2025, însă, în practică, informarea completă despre problemele din echipamente rămâne la latitudinea furnizorului, subliniază publicația. WinFuture mai arată că Huawei ar furniza în ultimii ani mai rar notificări standardizate la nivel internațional despre vulnerabilități (CVE — identificatori publici folosiți pentru a urmări și gestiona breșele), ceea ce complică evaluarea riscului și reacția coordonată a operatorilor. În Germania, tehnologia Huawei este folosită pe scară largă, inclusiv de Deutsche Telekom și Telefonica/O2, iar unele companii au început să reducă utilizarea echipamentelor Huawei, în special în zone considerate critice ale infrastructurii, pe fondul preocupărilor legate de securitate. [...]