Știri

Știri din categoria Securitate cibernetică

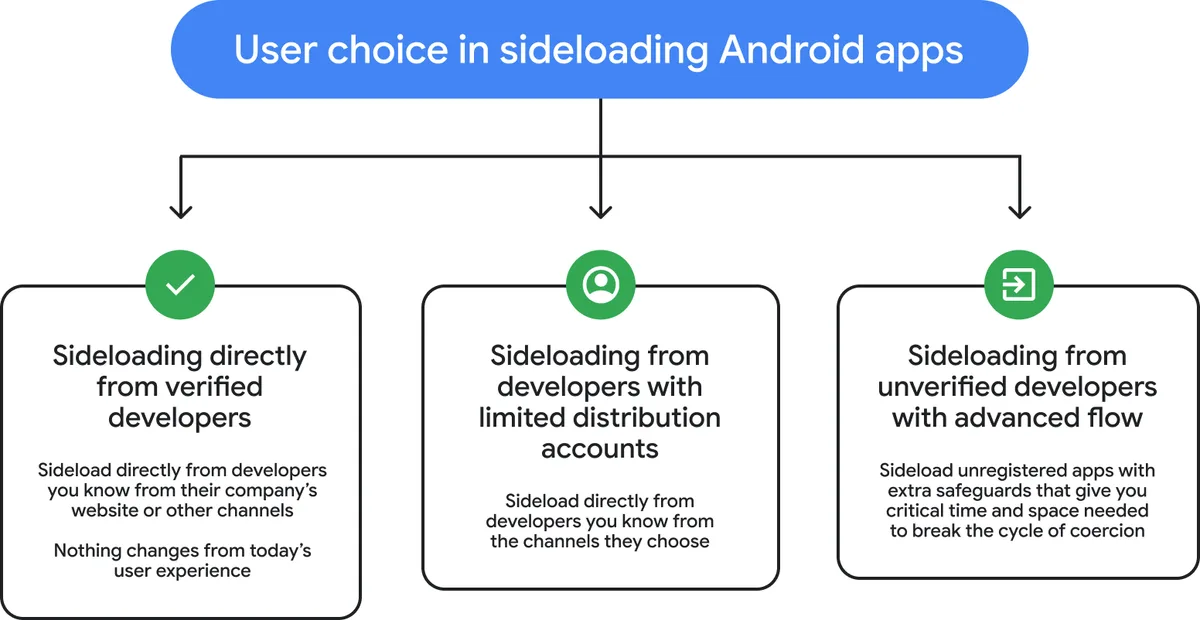

Google introduce „Advanced Flow”, un mecanism pentru instalarea mai sigură a aplicațiilor APK din surse neverificate, potrivit BleepingComputer. Noul flux, programat să fie lansat în august, țintește utilizatorii avansați care instalează aplicații Android din afara magazinelor oficiale (așa-numitul „sideloading”, adică instalare manuală a unui fișier APK), reducând riscul de programe malițioase și fraude.

Google leagă schimbarea de amploarea înșelătoriilor online: pierderile globale din fraude au fost estimate la 442 miliarde de dolari anul trecut, conform Global Anti-Scam Alliance (GASA), citată în anunț. În acest context, compania încearcă să limiteze scenariile în care atacatorii conving victimele să instaleze rapid aplicații periculoase, sub pretextul unei urgențe.

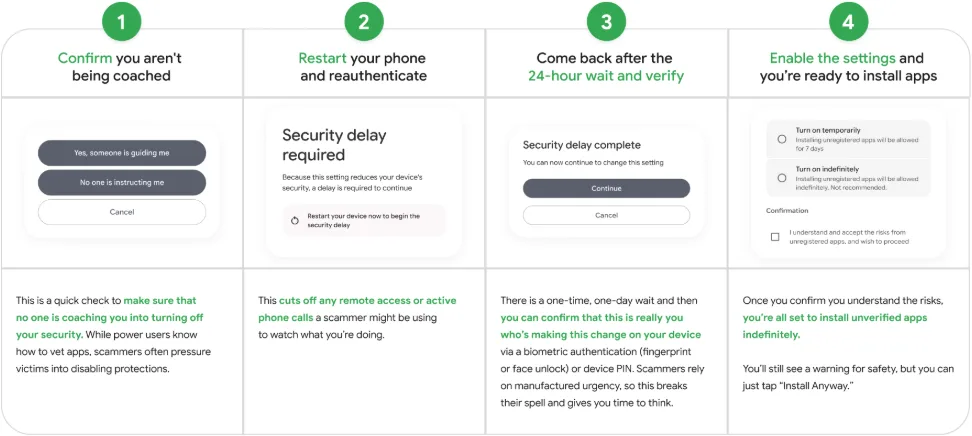

„Advanced Flow” introduce un proces unic, cu pași suplimentari care adaugă „fricțiune” înainte ca utilizatorul să poată instala aplicații de la dezvoltatori neverificați. Concret, utilizatorul trebuie să activeze modul pentru dezvoltatori din setări, să confirme că nu este ghidat de un atacator, să repornească telefonul și să se reautentifice, apoi să aștepte o zi și să confirme că modificările sunt legitime. După finalizare, utilizatorul poate permite instalarea aplicațiilor de la dezvoltatori neverificați pentru o săptămână sau pe termen nedefinit, iar Android va afișa un avertisment că aplicația provine de la un dezvoltator neverificat.

„Acest flux este un proces unic pentru utilizatorii avansați – a fost conceput cu atenție pentru a preveni ca persoanele aflate în mijlocul unei tentative de fraudă să fie constrânse, prin tactici de presiune ridicată, să instaleze software malițios”, explică Google.

Mecanismul este prezentat și ca o soluție de tranziție către cerințele de verificare a dezvoltatorilor, anunțate inițial în august anul trecut. Verificarea identității ar urma să devină obligatorie pentru toți editorii de aplicații Android, indiferent de canalul de distribuție; în caz contrar, instalarea aplicațiilor lor pe dispozitive Android certificate ar fi blocată.

Deși Google a retras calendarul inițial după reacții negative din comunitate, compania spune că sistemul de verificare a identității rămâne în plan și, potrivit celui mai recent anunț, este programat pentru august 2026.

Recomandate

Android va începe să închidă automat apelurile care se dau drept bănci , o schimbare cu impact direct asupra fraudelor telefonice, potrivit Android Police . Măsura vizează în special apelurile în care escrocii „clonează” (spoof) numărul sau numele unei instituții financiare pentru a părea legitimi. Cum funcționează protecția și de ce contează Noua funcție urmărește să reducă pierderile generate de escrocherii care se prezintă ca fiind din partea băncilor. Publicația notează că această metodă de fraudă a devenit frecventă și că, la nivel global, escrocii ajung să fure aproape 1 miliard de dolari pe an (aprox. 4,6 miliarde lei) prin astfel de scheme. Mecanismul descris are două componente: Android va verifica activ, împreună cu aplicația băncii, dacă apelul este unul oficial. Dacă aplicația raportează că nu inițiază un apel către utilizator, telefonul va închide automat convorbirea. Sistemul va respinge automat apelurile de la numere pe care banca le-a desemnat „doar pentru apeluri primite” (inbound-only), adică numere de la care, în mod normal, nu ar trebui să te sune nimeni. Condiții, compatibilitate și calendar de lansare Protecția nu este „infailibilă”: utilizatorul trebuie să aibă instalată aplicația băncii respective pentru ca verificarea să funcționeze. Google spune că funcția va fi disponibilă pe dispozitive cu Android 11 și versiuni mai noi și va începe să fie distribuită „în următoarele săptămâni”. La lansare, suportul este menționat pentru Revolut , Itaú și Nubank, iar extinderea către alte aplicații bancare ar urma să vină în cursul anului următor. Context: pachet mai larg de măsuri anti-fraudă și anti-furt În același anunț, Google a prezentat și alte măsuri de securitate pentru Android, inclusiv controale suplimentare pentru situațiile de furt (de exemplu, opțiuni mai stricte în „Mark as Lost” din Find Hub) și monitorizare „dinamică” a comportamentului aplicațiilor pentru a semnala posibile tentative de furt de date, cu opțiunea de dezinstalare. [...]

Un atac coordonat de inteligența artificială a scos la iveală o vulnerabilitate „zero-day ” în software-ul Google , ridicând miza operațională pentru companii: apărarea nu mai înseamnă doar patch-uri rapide, ci și capacitatea de a detecta exploatări pe care nici dezvoltatorii nu le cunosc, potrivit Mediafax . Atacul a fost respins, însă cazul evidențiază riscul ca IA să accelereze descoperirea și exploatarea breșelor. Publicația notează, citând Futurism, că atacul a folosit inteligența artificială pentru a identifica o eroare majoră în software-ul Google despre care dezvoltatorii nu aveau cunoștință. Reprezentanții companiei nu au precizat cine s-a aflat în spatele atacului. De ce contează: „zero-day” găsite cu IA pot depăși apărarea standard Google a indicat că atacatorii au identificat o „vulnerabilitate zero-day” – adică o eroare dintr-un software necunoscută până atunci celor care îl dezvoltă. În astfel de situații, apărătorii nu au, de regulă, soluții pregătite din timp, iar fereastra de risc poate fi critică. În cazul descris, vulnerabilitatea ar fi permis ocolirea autentificării cu doi factori pe un „instrument popular de administrare a sistemului, open-source, bazat pe web”. Instrumentul nu este numit în material. Potrivit informațiilor citate, accesul ar fi fost posibil dacă atacatorii ar fi avut numele de utilizator și parola unei persoane. Impact operațional: autentificarea cu doi factori nu mai e suficientă, singură Materialul subliniază că autentificarea cu doi factori este „ultima linie de apărare semnificativă” pentru majoritatea utilizatorilor, în condițiile în care parolele sunt adesea slabe. În acest context, o metodă de ocolire a autentificării cu doi factori ar fi putut avea „un efect catastrofal”, conform sursei. Experții citați au descris cazul drept primul exemplu de vulnerabilitate zero-day exploatată de hackeri cu ajutorul inteligenței artificiale și îl văd ca un semnal despre ce ar putea urma, pe fondul dezvoltării accelerate a produselor bazate pe IA. [...]

Echipa lui Trump a aplicat un protocol „zero obiecte din China” înainte de îmbarcarea în Air Force One , aruncând telefoane cu cartelă, ecusoane și cadouri primite la Beijing, într-un gest care indică nivelul la care riscurile de spionaj și compromitere a datelor sunt tratate operațional în relația SUA–China, potrivit news.ro . Potrivit unui jurnalist din grupul de presă de la Casa Albă, obiectele ar fi fost aruncate într-un coș de gunoi amplasat lângă scările avionului, cu puțin timp înainte de plecarea de pe aeroportul din Beijing, la finalul unei vizite de două zile a președintelui SUA Donald Trump în China. Ce măsuri de securitate cibernetică au fost descrise Relatarea indică un set de precauții care vizează reducerea riscului ca dispozitivele sau obiectele primite să fie folosite pentru supraveghere, urmărire sau colectare de informații: aruncarea „tuturor obiectelor oferite de gazdele chineze” înainte de îmbarcare (cadouri, insigne, broșe, suveniruri); folosirea pe durata vizitei a telefoanelor cu cartelă preplătită, descrise ca dispozitive „curate” și de unică folosință; lăsarea acasă a dispozitivelor electronice personale înainte de deplasare. Emily Goodin, corespondentă la Casa Albă pentru New York Post, a rezumat directiva într-o postare pe X: „Nimic din China nu este permis în avion.” De ce contează: securitatea operațională devine parte din „costul” relației bilaterale Dincolo de simbolism, episodul arată cum neîncrederea dintre Washington și Beijing se traduce în proceduri concrete, cu impact direct asupra modului în care se organizează deplasările oficiale și activitatea presei care însoțește delegațiile. În astfel de contexte, distrugerea sau predarea dispozitivelor și a materialelor sensibile este prezentată ca o practică menită să prevină spionajul sau compromiterea datelor. Materialul notează că măsura vine pe fondul îngrijorărilor de lungă durată ale Washingtonului legate de capacitățile de supraveghere cibernetică ale Beijingului și de posibilitatea ca inclusiv suvenirurile să fie folosite pentru culegere de informații sau urmărire. Context: tensiuni în culise, în pofida unei imagini publice cordiale Deși vizita a fost prezentată public ca fiind cordială, au existat tensiuni privind măsurile de securitate și accesul presei la evenimente, potrivit The Hill, citat de news.ro. Un exemplu menționat este un incident la Templul Cerului din Beijing , unde unui agent al Serviciului Secret american i s-ar fi refuzat accesul din cauza faptului că purta o armă de foc, ceea ce ar fi dus la o întârziere de aproape 90 de minute înainte ca presa să fie lăsată să intre, după o „discuție intensă” între oficiali. În același timp, rămân dezacorduri majore între cele două puteri pe teme precum dezechilibrele comerciale, concurența tehnologică, Taiwanul și războiul din Iran, mai arată materialul. [...]

Atacul asupra sistemelor de monitorizare din benzinării arată cât de expusă rămâne infrastructura critică atunci când echipamente industriale sunt lăsate online fără parole , potrivit Biziday , care citează informații obținute de CNN de la oficiali apropiați anchetei din SUA. Ținta au fost sistemele automate de măsurare a rezervoarelor (ATG – echipamente care monitorizează nivelul de combustibil), folosite la mai multe benzinării. Hackerii au exploatat faptul că aceste sisteme erau conectate la internet fără protecție prin parolă și, în unele cazuri, au reușit să modifice afișajele digitale vizibile. Oficialii spun însă că atacatorii nu au putut modifica efectiv cantitatea de combustibil din rezervoare. De ce contează: risc de siguranță și potențial de perturbare Deși incidentele nu au produs pagube fizice, întreruperi majore sau panică, autoritățile americane avertizează că accesul neautorizat la astfel de sisteme poate deveni un risc serios de siguranță, în condițiile în care sunt considerate parte din infrastructura critică. Specialiștii citați arată că, teoretic, compromiterea unui ATG ar putea: să mascheze o scurgere de combustibil; să genereze alarme false privind o posibilă penurie, cu efecte operaționale și de percepție publică. Atribuire încă neconfirmată și context geopolitic Principalii suspecți sunt hackeri posibil afiliați Iranului, pe fondul istoricului de atacuri asupra infrastructurii energetice americane, dar oficialii precizează că nu pot lega deocamdată atacurile direct de Iran , invocând lipsa unor dovezi digitale clare. Dacă implicarea ar fi confirmată, ar putea urma o escaladare a tensiunilor dintre cele două părți. În același context, Biziday notează că țintele ar putea fi alese și pentru efectul social: amplificarea nemulțumirii publice pe fondul creșterii prețurilor la combustibil, asociată situației din Orientul Mijlociu. Publicația menționează un sondaj CNN potrivit căruia 75% dintre adulții americani spun că războiul din Iran le-a afectat negativ situația financiară. Un semnal vechi, repetat: sisteme industriale expuse direct pe internet Cazul readuce în discuție avertismentele vechi ale experților privind riscurile echipamentelor industriale conectate direct la internet fără măsuri adecvate de protecție. În plus, specialiștii susțin că activitatea cibernetică iraniană s-a intensificat în ultimele luni, vizând în special sisteme online din zona petrol, gaze și apă, iar SUA au mai atribuit în trecut atacuri similare unor grupări apropiate Gărzilor Revoluționare iraniene. [...]

Google își extinde apărarea anti-fraudă cu filtre bazate pe inteligență artificială și schimb de date între companii și autorități , mizând pe blocarea la scară mare a tentativelor de înșelăciune înainte să ajungă la utilizatori, potrivit Google Blog . Mesajul vine în contextul în care compania descrie atât măsuri tehnice integrate în produse (Gmail, Chrome, Search, Android), cât și colaborări cu instituții publice și inițiative educaționale. În centrul strategiei este folosirea inteligenței artificiale ca „primă linie” de apărare, cu rezultate prezentate ca volum și rată de blocare: Google spune că oprește peste 99,9% din spam, phishing și programe malițioase înainte să ajungă în Gmail și că blochează aproape 15 miliarde de e-mailuri nedorite pe zi. În Chrome, compania afirmă că anticipează și blochează în timp real site-uri periculoase, iar în Search filtrează „sute de milioane” de pagini de tip spam zilnic, pentru a menține rezultatele „99% fără spam”. Filtrare la scară mare în publicitate și detecție pe dispozitiv Pe zona de publicitate, Google indică faptul că în 2025 sistemele sale au identificat peste 99% dintre reclamele care încălcau politicile înainte să fie văzute de utilizatori și că a blocat sau eliminat peste 8,3 miliarde de reclame, dintre care 602 milioane asociate cu escrocherii. Tot pe linia protecțiilor automate, compania menționează „Scam Detection” în aplicația Phone by Google, unde inteligența artificială rulează pe dispozitiv și alertează utilizatorii în timp real atunci când detectează tipare conversaționale specifice escrocilor. Instrumente pentru utilizatori: verificare rapidă și semnale în timp real Google pune accent și pe instrumente prin care utilizatorii își pot întări securitatea conturilor și pot verifica suspiciuni „în momentul în care apar”: Security Checkup , pentru consolidarea setărilor de securitate ale contului, inclusiv activarea „Passkeys” (chei de acces) și verificarea în doi pași (2-Step Verification); Circle to Search pe Android, care permite selectarea unui mesaj suspect pentru o evaluare bazată pe inteligență artificială și recomandări; alternativ, aceeași verificare se poate face prin captură de ecran și Google Lens . Educație și finanțare: program interactiv și ținte de acoperire Pe componenta de prevenție, Google descrie inițiativa „Be Scam Ready”, un program interactiv, de tip joc, care simulează în siguranță scenarii de fraudă. Compania susține că abordarea „învățare prin practică” are rezultate mai bune decât campaniile tradiționale de conștientizare. Programul este disponibil în engleză, portugheză, thailandeză și chineză tradițională și ar urma să fie lansat în mai multe limbi „mai târziu în acest an”, inclusiv franceză, spaniolă și arabă. În plus, Google reamintește un angajament de 5 milioane de dolari (aprox. 23 milioane lei) prin Google.org, anunțat la summitul de anul trecut, pentru combaterea escrocheriilor în Europa și Orientul Mijlociu. Beneficiarii menționați, Internet Society (ISOC) și Oxford Information Labs (OXIL), derulează programe de instruire „la firul ierbii”, cu obiectivul de a proteja peste 7 milioane de persoane vulnerabile și de a echipa mii de lucrători din prima linie cu instrumente de „reziliență” la fraude. Schimb de date și acțiuni împotriva rețelelor: GSE, poliție și litigii Pentru a opri fraudele care operează pe mai multe platforme și în mai multe țări, Google indică rolul Global Signal Exchange (GSE), descris ca un „clearinghouse” global pentru date despre amenințări. Platforma ar stoca peste 1,2 miliarde de „semnale”, iar Google, ca partener fondator, atât consumă, cât și furnizează informații, în timp ce modelele sale de inteligență artificială analizează semnalele pentru a identifica tipare care pot sprijini investigații și acțiuni de aplicare a legii. Pe partea de intervenție, compania spune că lucrează cu agenții de aplicare a legii, inclusiv cu National Crime Agency (NCA) din Marea Britanie, și că, pe baza semnalelor partajate prin GSE, echipele sale au identificat și perturbat o rețea de fraudă din Africa de Vest. Google mai menționează că este semnatar al „Industry Accord Against Online Scams and Fraud” și că a inițiat acțiuni legale împotriva unor operațiuni, inclusiv „Lighthouse” (o rețea de tip „phishing-as-a-service”, adică furnizare de infrastructură pentru atacuri de tip phishing) și operatorii botnetului BadBox. În ansamblu, mesajul companiei este că lupta anti-fraudă se mută tot mai mult în zona de automatizare prin inteligență artificială și cooperare interinstituțională, cu efect direct asupra modului în care sunt filtrate e-mailurile, reclamele și accesul la site-uri, dar și asupra instrumentelor de verificare pe care utilizatorii le au la îndemână. [...]

„Vibe coding” împinge în sus riscul de breșe și scurgeri de date în aplicațiile construite cu ajutorul inteligenței artificiale, pe fondul unei adoptări rapide a acestui mod de lucru, potrivit Android Headlines , care citează concluziile unui studiu. „Vibe coding” descrie, în esență, dezvoltarea de software în care utilizatorul se bazează puternic pe modele de inteligență artificială pentru a genera cod, pe baza unor instrucțiuni în limbaj natural, fără a mai trece prin același nivel de proiectare și verificare tehnică specific programării clasice. Miza pentru companii este operațională: viteza de livrare crește, dar crește și probabilitatea ca în produs să ajungă vulnerabilități. De ce contează pentru companii: viteză mai mare, control mai slab Din perspectivă de securitate cibernetică , riscul major semnalat este că aplicațiile și componentele generate „pe repede înainte” pot include erori de implementare sau configurații greșite care rămân nedetectate până când sunt exploatate. În practică, asta poate însemna: expunerea neintenționată a datelor (de exemplu, prin setări greșite sau acces neautorizat); introducerea de vulnerabilități în codul aplicației, care pot fi folosite pentru atacuri; dificultăți mai mari de auditare și întreținere, dacă echipele nu înțeleg în detaliu codul generat. Materialul indică faptul că fenomenul este alimentat de popularitatea în creștere a „vibe coding”, iar studiul citat leagă această tendință de o creștere a vulnerabilităților de securitate. Ce urmează: presiune pe procesele interne de securitate În termeni operaționali, concluzia implicită este că organizațiile care folosesc astfel de instrumente vor avea nevoie de controale mai stricte înainte de lansare (testare, revizuire de cod, politici de utilizare a AI în dezvoltare). Android Headlines nu oferă, în fragmentul disponibil, detalii despre metodologia studiului sau despre indicatori cantitativi, astfel că amploarea exactă a creșterii nu poate fi evaluată din informațiile furnizate. [...]