Știri

Știri din categoria Securitate cibernetică

O campanie de troian Android folosește Serviciile de accesibilitate pentru a prelua controlul dispozitivelor, potrivit Bitdefender, care descrie și modul în care atacatorii au abuzat de infrastructura Hugging Face pentru a livra componenta principală (RAT – „troian de acces la distanță”, adică un program care permite controlul de la distanță al telefonului).

Cercetătorii Bitdefender arată că operațiunea combină inginerie socială (mesaje și interfețe înșelătoare), o lanț de infectare în doi pași (dropper + încărcătură malițioasă) și, esențial, solicitarea insistentă a accesului la Serviciile de accesibilitate din Android. Aceste servicii sunt funcții legitime, concepute pentru a ajuta utilizatorii (de exemplu, persoane cu dizabilități) să controleze mai ușor telefonul, dar, odată acordate unei aplicații malițioase, pot oferi vizibilitate și control extins asupra interacțiunilor de pe ecran.

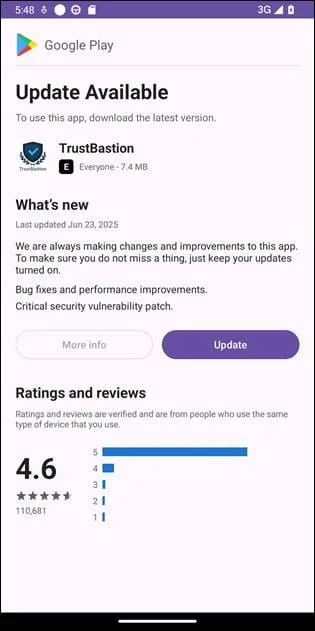

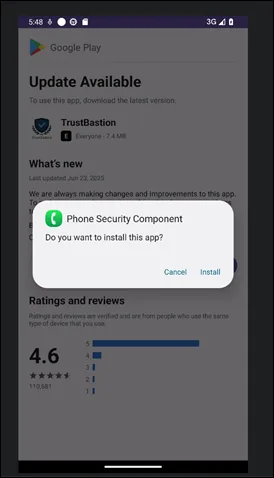

Lanțul de infectare începe cu o aplicație numită TrustBastion, prezentată ca soluție de securitate. Utilizatorul ar ajunge la ea, cel mai probabil, prin reclame sau alerte false care susțin că telefonul este infectat și cer instalarea unei „platforme de securitate”. După instalare, aplicația afișează imediat un mesaj de tip „actualizare necesară”, cu elemente vizuale care imită ferestrele legitime de actualizare Android/Google Play, crescând șansele ca victima să accepte pașii următori.

În etapa următoare, dropper-ul nu descarcă direct un fișier malițios de pe un domeniu suspect, ci primește un răspuns care redirecționează către un depozit Hugging Face ce găzduiește fișierul APK final. Bitdefender notează că atacatorii preferă astfel de domenii bine-cunoscute pentru a reduce suspiciunile și blocările automate asociate „domeniilor cu încredere scăzută”.

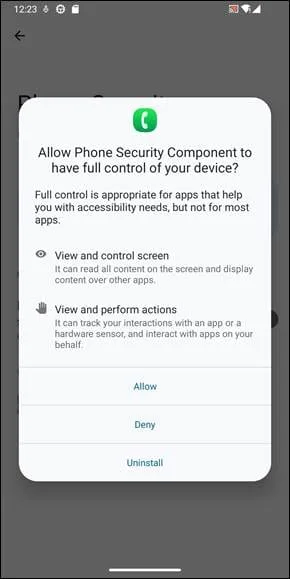

Miza principală, din perspectiva controlului dispozitivului, este obținerea permisiunilor prin Serviciile de accesibilitate. După instalarea încărcăturii malițioase, aceasta se prezintă drept componentă de sistem („Phone Security”) și ghidează utilizatorul să activeze accesibilitatea, normalizând cererea ca pe un pas „necesar” de securitate sau verificare. Bitdefender subliniază explicit rolul acestei permisiuni în preluarea controlului:

„Odată acordată, această permisiune oferă RAT-ului o vizibilitate amplă asupra interacțiunilor utilizatorului pe întreg dispozitivul.”

Odată obținut accesul la accesibilitate, malware-ul își extinde capabilitățile cerând și alte permisiuni sensibile, inclusiv pentru înregistrarea ecranului, transmiterea ecranului și afișarea de suprapuneri (ferestre peste alte aplicații). În practică, combinația dintre accesibilitate și suprapuneri permite nu doar observarea a ceea ce face utilizatorul, ci și manipularea interfeței în timp real, inclusiv prin afișarea unor ecrane false de autentificare pentru furt de credențiale.

Pe baza analizei Bitdefender, elementele-cheie ale campaniei (cu accent pe accesibilitate ca mecanism de control) includ:

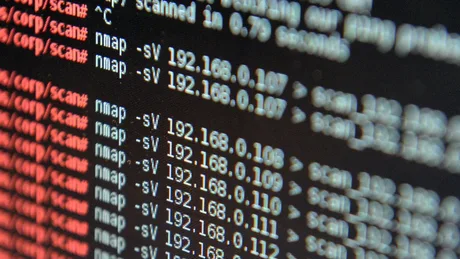

În ceea ce privește infrastructura, Bitdefender indică existența unui server C2 centralizat care coordonează comenzile și transferul de date, menționând un endpoint identificat la adresa IP 154.198.48.57 (port 5000) și legături cu domeniul trustbastion[.]com. Totodată, cercetarea arată că depozitul inițial a dispărut la finalul lui decembrie 2025, iar operațiunea a continuat sub o altă „identitate” de aplicație (Premium Club), cu același cod de bază, o tactică folosită pentru a prelungi perioada până la detecție.

Bitdefender precizează că a contactat Hugging Face înainte de publicarea cercetării, iar platforma a eliminat seturile de date care conțineau malware. Pentru organizații și utilizatori, concluzia practică este că Serviciile de accesibilitate rămân o țintă majoră pentru atacatori: permisiunea este legitimă, dar, dacă este acordată unei aplicații malițioase, poate transforma rapid un telefon într-un dispozitiv controlabil de la distanță, cu impact direct asupra confidențialității și a datelor financiare.

Recomandate

O campanie de tip supply-chain care a compromis pachete populare din ecosistemele npm și PyPI poate expune credențiale de GitHub, cloud și CI/CD , ceea ce ridică riscul de acces neautorizat în infrastructura de dezvoltare și, implicit, de propagare a codului malițios prin actualizări legitime, potrivit Tom's Hardware . Microsoft Threat Intelligence a transmis într-o postare pe X că investighează compromiterea pachetului PyPI „mistralai”, după ce atacatori ar fi injectat cod malițios care se executa automat la import și descărca un payload secundar deghizat ca „transformers.pyz”, lansând malware pe sisteme Linux. Conform Microsoft, versiunea compromisă ar fi „mistralai” 2.4.6, cu cod inserat în „mistralai/client/ init .py”, care descărca un fișier într-un director temporar și îl executa în fundal. Ce pachete sunt vizate și de ce contează operațional Incidentul apare pe fondul unei „valuri” de compromiteri în lanțul de aprovizionare software (supply-chain), care afectează atât npm (JavaScript), cât și PyPI (Python). Firma de securitate Aikido a avertizat că versiuni malițioase asociate ecosistemului TanStack ar fi fost compromise în două valuri distincte, începând în jurul orei 19:20 UTC (22:20, ora României). Printre pachetele menționate se numără: „@tanstack/react-router” „@tanstack/history” „@tanstack/router-core” Aceste componente sunt descrise ca fiind descărcate „zeci de milioane de ori pe săptămână”, ceea ce amplifică riscul de răspândire rapidă în aplicații și medii de producție. Aikido a mai spus că și mai multe pachete npm ale SDK-ului Mistral ar fi fost compromise în cadrul aceleiași campanii „ Mini Shai-Hulud ”, inclusiv: „@mistralai/mistralai” „@mistralai/mistralai-azure” „@mistralai/mistralai-gcp” În acest context, compania a recomandat dezvoltatorilor să rotească imediat (să înlocuiască) credențiale precum tokenuri GitHub, credențiale npm, chei API de cloud și secrete CI/CD, dacă au instalat pachetele afectate. Miza: credențiale furate din mediile de dezvoltare, nu atacuri la utilizatorul final Deși Microsoft nu a atribuit public compromiterea din PyPI campaniei „Mini Shai-Hulud”, materialul notează că incidentele au trăsături comune: cod malițios introdus în pachete de încredere, descărcare în etape a payload-urilor, furt de credențiale și execuție automată la instalare sau import. Riscul major este unul operațional: mediile moderne de dezvoltare și automatizare (workstation-uri de dezvoltatori, „CI runners” – mașini care rulează automat testele și livrările) conțin frecvent credențiale cu valoare ridicată, precum tokenuri de acces la GitHub, chei de implementare în cloud, credențiale SSH, tokenuri de publicare în npm și acces la sisteme CI/CD. Compromiterea lor poate oferi atacatorilor o cale de a publica actualizări malițioase prin canale legitime, cu efect de cascadă în ecosisteme întregi. Ce măsuri recomandă Microsoft Microsoft a recomandat organizațiilor, între altele, să izoleze gazdele Linux afectate, să blocheze conexiunile către adresa IP malițioasă menționată în analiză, să caute indicatori precum „/tmp/transformers.pyz”, „pgmonitor.py” și „pgsql-monitor.service” și să rotească imediat credențialele potențial expuse. Investigațiile sunt în desfășurare, iar articolul avertizează că ar putea apărea și alte pachete afectate pe măsură ce furnizorii și comunitatea audită infrastructura de publicare și credențialele compromise. [...]

O campanie globală de „smishing” (înșelătorii prin SMS) care se dă drept taxe de drum, amenzi sau parcări a generat peste 79.000 de mesaje frauduloase și zeci de mii de linkuri malițioase, crescând riscul de pierderi financiare și compromitere a conturilor bancare , potrivit unei analize Bitdefender care urmărește fenomenul din decembrie 2025 și arată că atacurile erau încă active în aprilie 2026. Cercetătorii Bitdefender Labs spun că escrocii trimit „zeci de mii” de SMS-uri în 12 țări, impersonând autorități de transport, operatori de taxare și servicii de parcare. Ținta este aceeași: să convingă destinatarii să plătească o „datorie” inexistentă, să ofere date sensibile (inclusiv date de card și, în unele cazuri, credențiale bancare) sau să instaleze aplicații spion. De ce contează pentru utilizatori și companii Dincolo de plata unei „amenzi” false, analiza indică un risc operațional mai mare: unele variante duc la furt de credențiale și, în anumite regiuni, la instalare de malware (software malițios) pe telefon. Bitdefender descrie o infrastructură care se adaptează rapid, cu generare accelerată de domenii (site-uri noi), falsificarea identității expeditorului (sender-ID spoofing) și tehnici de evitare orientate către sistemele de operare mobile. În total, Bitdefender afirmă că a detectat: peste 79.000 de mesaje frauduloase, în peste 40 de campanii distincte de înșelătorii prin SMS; peste 29.200 de variante unice de mesaje; peste 31.900 de URL-uri diferite distribuite prin aceste SMS-uri. Cercetătorii precizează că, deși activitatea este „răspândită și coordonată”, nu atribuie campaniile unui actor sau grup anume și nu există, în acest stadiu, o legătură confirmată care să le unească dincolo de tema comună (taxe/amenzi/parcări) și de similaritățile de tactică și livrare. Cum funcționează schema: presiune, link și pagini de plată false Mesajele sunt construite pentru a crea urgență: destinatarii sunt anunțați că au o taxă neplătită, o amendă sau o „contravenție” și li se impune un termen scurt de plată, de regulă între 24 și 72 de ore. În multe cazuri apar amenințări cu costuri suplimentare, suspendarea permisului, acțiuni legale sau alte consecințe, iar utilizatorul este împins să apese un link pentru „rezolvare”. Linkul duce la un site fraudulos care imită portaluri oficiale. Acolo, victimele pot fi convinse să introducă date personale și financiare. În unele regiuni, în loc de o pagină de plată, utilizatorii ajung la descărcări de malware. Exemple de evoluție pe piețe: de la „amenzi” la furt bancar și malware Bitdefender detaliază mai multe variante, cu particularități locale: SUA : cea mai mare campanie urmărită, cu 17 campanii distincte; mesajele se dau drept DMVs (autorități de înmatriculare) și sisteme de taxare precum E‑ZPass, SunPass sau FastTrak. Analiza menționează și folosirea de nume de expeditor falsificate și livrare prin „short codes” (coduri scurte) pentru a părea mai credibile. Canada : în special în British Columbia, schema pornește de la o „amendă de parcare”, dar include o a doua etapă care vizează credențiale Interac e‑Transfer, ceea ce poate duce la compromiterea mai amplă a conturilor bancare. Australia : impersonarea operatorului Linkt, cu peste 2.200 de URL-uri scurtate folosite pentru a ascunde destinația reală; numele expeditorului poate face ca mesajul să apară în același fir de conversație cu notificări legitime, pe unele dispozitive. India : o componentă distinctă, în care mesajele pot livra malware (APK Android) mascat ca notificare de amendă; scopul depășește colectarea datelor de plată și urmărește instalarea de aplicații malițioase. Tehnici observate pe mobil: „Reply Y”, caractere similare și domenii care se schimbă rapid Printre metodele folosite pentru a crește rata de accesare a linkurilor, Bitdefender menționează: solicitarea de a răspunde cu „Y” înainte de accesarea linkului (o tehnică ce poate ocoli anumite blocaje, inclusiv pe iOS); folosirea de caractere chirilice care arată similar cu litere latine pentru a evita filtrele anti-spam bazate pe cuvinte-cheie; domenii care includ termeni precum „gov” sau „official”, deși nu sunt site-uri legitime; linkuri scurtate și înlocuirea frecventă a domeniilor pentru a rămâne active chiar după blocarea unor adrese. Componenta de malware: control de la distanță și exfiltrare de date În cazurile în care utilizatorii instalează aplicații malițioase, Bitdefender descrie un lanț de atac care poate include: colectare de informații despre dispozitiv (ID, versiune Android, IP, operator, baterie); acces și monitorizare SMS, inclusiv filtrare după cuvinte-cheie financiare; persistență (rulare continuă) prin servicii active, astfel încât să funcționeze și după repornirea telefonului. Pentru comunicare și control, analiza indică o infrastructură duală: Telegram , folosit pentru trimiterea datelor furate către atacatori prin Telegram Bot API ; Firebase Realtime Database , folosit ca panou de comandă și control, inclusiv pentru redirecționarea SMS-urilor, trimiterea de mesaje din numărul victimei și activarea/dezactivarea redirecționării apelurilor. Ce pot face utilizatorii: verificarea linkurilor și raportarea tentativelor Bitdefender recomandă prudență la SMS-urile care cer plăți rapide și accesarea linkurilor din mesaje nesolicitate. Pentru verificarea adreselor, compania indică instrumente proprii precum Bitdefender Link Checker și asistentul anti-înșelătorii Bitdefender Scamio . Pentru protecție pe Android, este menționată soluția Bitdefender Mobile Security . Context suplimentar despre tendințe este disponibil și în Scam Radar . Bitdefender nu indică o dată de încheiere a campaniilor și notează că acestea erau încă active în aprilie 2026, pe fondul capacității atacatorilor de a schimba rapid domeniile și metodele de livrare. [...]

Un atac coordonat de inteligența artificială a scos la iveală o vulnerabilitate „zero-day ” în software-ul Google , ridicând miza operațională pentru companii: apărarea nu mai înseamnă doar patch-uri rapide, ci și capacitatea de a detecta exploatări pe care nici dezvoltatorii nu le cunosc, potrivit Mediafax . Atacul a fost respins, însă cazul evidențiază riscul ca IA să accelereze descoperirea și exploatarea breșelor. Publicația notează, citând Futurism, că atacul a folosit inteligența artificială pentru a identifica o eroare majoră în software-ul Google despre care dezvoltatorii nu aveau cunoștință. Reprezentanții companiei nu au precizat cine s-a aflat în spatele atacului. De ce contează: „zero-day” găsite cu IA pot depăși apărarea standard Google a indicat că atacatorii au identificat o „vulnerabilitate zero-day” – adică o eroare dintr-un software necunoscută până atunci celor care îl dezvoltă. În astfel de situații, apărătorii nu au, de regulă, soluții pregătite din timp, iar fereastra de risc poate fi critică. În cazul descris, vulnerabilitatea ar fi permis ocolirea autentificării cu doi factori pe un „instrument popular de administrare a sistemului, open-source, bazat pe web”. Instrumentul nu este numit în material. Potrivit informațiilor citate, accesul ar fi fost posibil dacă atacatorii ar fi avut numele de utilizator și parola unei persoane. Impact operațional: autentificarea cu doi factori nu mai e suficientă, singură Materialul subliniază că autentificarea cu doi factori este „ultima linie de apărare semnificativă” pentru majoritatea utilizatorilor, în condițiile în care parolele sunt adesea slabe. În acest context, o metodă de ocolire a autentificării cu doi factori ar fi putut avea „un efect catastrofal”, conform sursei. Experții citați au descris cazul drept primul exemplu de vulnerabilitate zero-day exploatată de hackeri cu ajutorul inteligenței artificiale și îl văd ca un semnal despre ce ar putea urma, pe fondul dezvoltării accelerate a produselor bazate pe IA. [...]

Rheinmetall și Deutsche Telekom își extind cooperarea pentru protecția infrastructurii critice, vizând un sistem integrat care să contracareze atât atacuri cibernetice, cât și amenințări fizice precum dronele , potrivit WinFuture . Înțelegerea a fost anunțată înaintea târgului de securitate AFCEA, care începe mâine la Bonn. De ce contează: „amenințări hibride” și presiune mai mare pe operatori și industrie Parteneriatul este justificat de creșterea îngrijorărilor legate de sabotaj și de așa-numitele amenințări hibride (combinații de atacuri digitale și acțiuni fizice). În contextul războiului declanșat de Rusia împotriva Ucrainei, statele europene și-au întărit măsurile de protecție pentru obiective precum rețele energetice, infrastructură de transport și comunicații, în timp ce utilizarea dronelor – civile și militare – s-a intensificat. Autoritățile avertizează tot mai des asupra survolurilor neautorizate deasupra unor obiective sensibile, inclusiv instalații industriale, porturi sau aeroporturi, ceea ce ridică miza pentru companii și instituții care operează sau securizează astfel de locații. Ce vor să construiască: un „Multi-Threat-Protection” fără detalii de produs Cele două companii vor să dezvolte un concept numit „Multi-Threat-Protection”, care să combine tehnologii diferite pentru: securitate cibernetică; monitorizarea și securizarea clădirilor, instalațiilor și altor amplasamente sensibile; un sistem de protecție împotriva dronelor. Deocamdată, partenerii nu au oferit detalii despre produse concrete sau proiecte specifice. Ce aduce fiecare: senzori pentru detectarea dronelor și experiență în apărare antiaeriană Telekom intră în colaborare cu experiența sa în detectarea dronelor, sisteme care au fost folosite și la evenimente mari, inclusiv la Campionatul European de fotbal 2024 din Germania. Conform informațiilor din articol, sunt utilizate mai multe tipuri de senzori: radiofrecvență, radar, video și audio. Metoda cea mai răspândită ar fi detecția RF, care identifică semnalele radio dintre dronă și telecomandă. O provocare nouă o reprezintă dronele controlate prin rețele mobile. Telekom cercetează, împreună cu Helmut-Schmidt-Universität/Universitatea Bundeswehr din Hamburg, metode prin care rețelele de telefonie mobilă ar putea fi folosite pentru a detecta astfel de drone, prin identificarea unor anomalii în traficul de date care ar putea indica o comandă de dronă. Rheinmetall contribuie cu experiență în apărare antiaeriană și cu dezvoltări în zona de senzori și recunoaștere. WinFuture amintește că, la finalul lui 2025, compania a convenit o cooperare cu Poliția din Hamburg și Hamburg Port Authority pentru protecția portului Hamburg împotriva dronelor. Ce urmează Anunțul vine înaintea AFCEA Bonn, însă, la acest moment, nu sunt comunicate termene, bugete sau livrabile. Relevanța practică a parteneriatului va depinde de transformarea „Multi-Threat-Protection” în proiecte operaționale și de modul în care vor aborda detectarea dronelor controlate prin rețele mobile, un scenariu mai greu de acoperit cu metodele clasice bazate pe radiofrecvență. [...]

O vulnerabilitate semnalată pe platforma online a DITL Sector 5 ar putea permite acces neautorizat la date personale , ceea ce ridică riscuri directe de conformare cu regulile de protecție a datelor și de încredere în serviciile digitale ale administrației locale, potrivit Mediafax . USR Sector 5 spune că a sesizat o posibilă scurgere de date pe platforma Direcției de Impozite și Taxe Locale (DITL) Sector 5, unde ar fi fost expuse date personale ale cetățenilor. Conform comunicatului citat, problema ar apărea în momentul în care utilizatorul introduce o adresă de e-mail folosită anterior pentru o programare în sistem: formularul s-ar completa automat cu datele personale asociate contului, „fără existența unui mecanism real de verificare a identității”. Ce date ar putea fi expuse și cum funcționează vulnerabilitatea, potrivit USR În sesizarea menționată, USR afirmă că, în aceste condiții, ar putea fi accesate neautorizat informații sensibile, între care: nume și prenume; CNP; număr de telefon; alte date personale introduse în platformă. Partidul susține că situația ar reprezenta o încălcare gravă a normelor privind protecția datelor personale și pune sub semnul întrebării modul în care Primăria Sectorului 5 „testează, verifică și implementează” sistemele informatice oferite cetățenilor. Context: un incident anterior invocat de USR În comunicat este amintit și un episod din 2024, când „alte date furate de la Primăria Sectorului 5” ar fi fost scoase la vânzare de hackeri, fiind afectate aproximativ 200.000 de persoane, alături de „alte sisteme conectate inclusiv la infrastructuri ale Ministerului Afacerilor Interne ”. USR îl citează pe Mihai Ionescu , consilier local USR Sector 5, care acuză administrația locală că tratează superficial securitatea datelor, în pofida incidentelor anterioare: „Este revoltător că, după scandalul uriaș de acum doi ani, Primăria Sectorului 5 continuă să trateze superficial securitatea datelor cetățenilor. Vorbim despre informații extrem de sensibile, iar administrația condusăm de primarul Piedone pare că nu a învățat nimic din incidentele anterioare. Cetățenii Sectorului 5 trebuie să știe că datele lor personale sunt din nou expuse din cauza unor vulnerabilități care puteau și trebuiau prevenite.” În materialul citat nu apar, deocamdată, detalii despre un răspuns al Primăriei Sectorului 5 sau despre măsuri tehnice luate pentru remedierea problemei semnalate. [...]

„Vibe coding” împinge în sus riscul de breșe și scurgeri de date în aplicațiile construite cu ajutorul inteligenței artificiale, pe fondul unei adoptări rapide a acestui mod de lucru, potrivit Android Headlines , care citează concluziile unui studiu. „Vibe coding” descrie, în esență, dezvoltarea de software în care utilizatorul se bazează puternic pe modele de inteligență artificială pentru a genera cod, pe baza unor instrucțiuni în limbaj natural, fără a mai trece prin același nivel de proiectare și verificare tehnică specific programării clasice. Miza pentru companii este operațională: viteza de livrare crește, dar crește și probabilitatea ca în produs să ajungă vulnerabilități. De ce contează pentru companii: viteză mai mare, control mai slab Din perspectivă de securitate cibernetică , riscul major semnalat este că aplicațiile și componentele generate „pe repede înainte” pot include erori de implementare sau configurații greșite care rămân nedetectate până când sunt exploatate. În practică, asta poate însemna: expunerea neintenționată a datelor (de exemplu, prin setări greșite sau acces neautorizat); introducerea de vulnerabilități în codul aplicației, care pot fi folosite pentru atacuri; dificultăți mai mari de auditare și întreținere, dacă echipele nu înțeleg în detaliu codul generat. Materialul indică faptul că fenomenul este alimentat de popularitatea în creștere a „vibe coding”, iar studiul citat leagă această tendință de o creștere a vulnerabilităților de securitate. Ce urmează: presiune pe procesele interne de securitate În termeni operaționali, concluzia implicită este că organizațiile care folosesc astfel de instrumente vor avea nevoie de controale mai stricte înainte de lansare (testare, revizuire de cod, politici de utilizare a AI în dezvoltare). Android Headlines nu oferă, în fragmentul disponibil, detalii despre metodologia studiului sau despre indicatori cantitativi, astfel că amploarea exactă a creșterii nu poate fi evaluată din informațiile furnizate. [...]